Primerament, per a poder fer aquesta configuració, necessitarem dos màquines ubuntu, una per a fer la configuració de servidor i una altra per a la configuració de client.

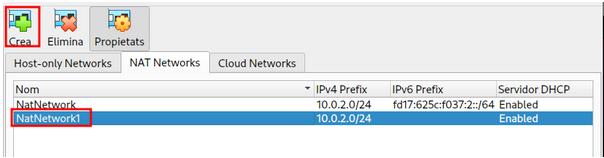

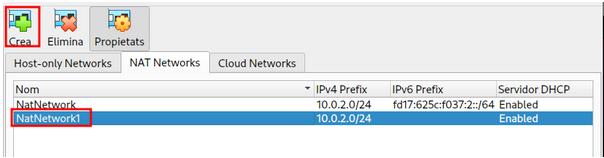

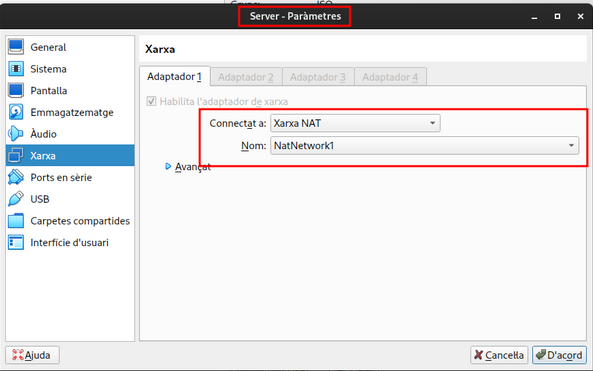

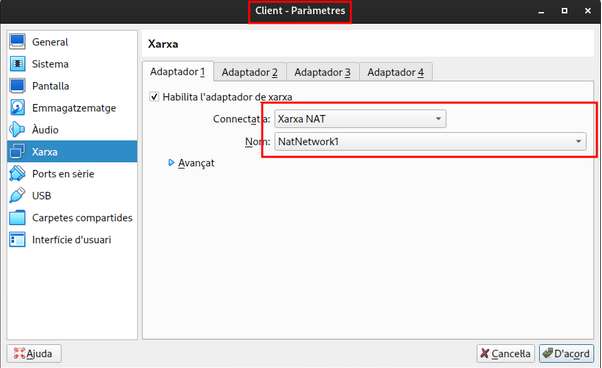

Després, necessitarem crear una nova xarxa Nat, per a tenir les màquines en la mateixa.

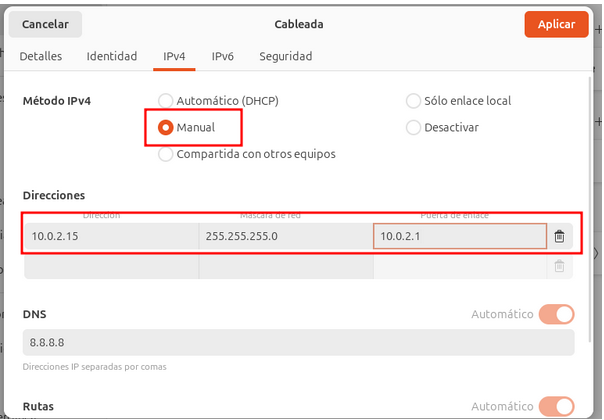

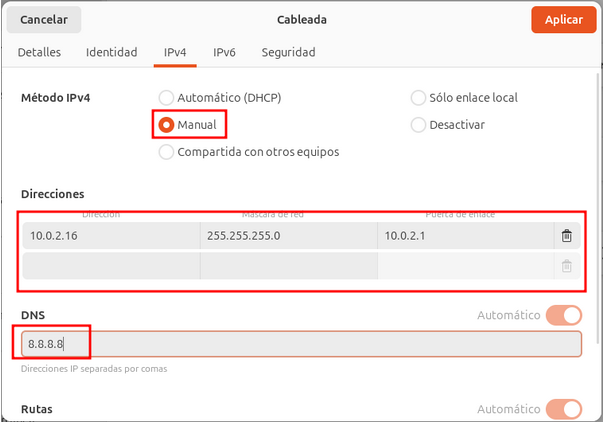

Una vegada iniciat, el que hem de fer és cambiar la IP a estàtica.

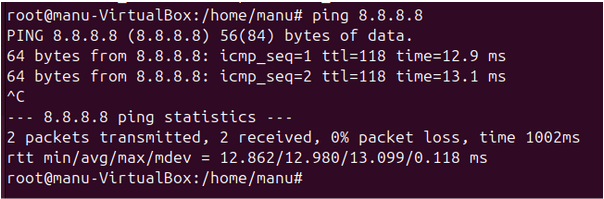

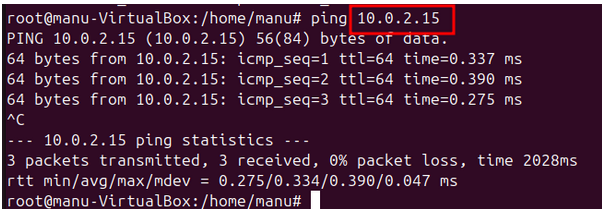

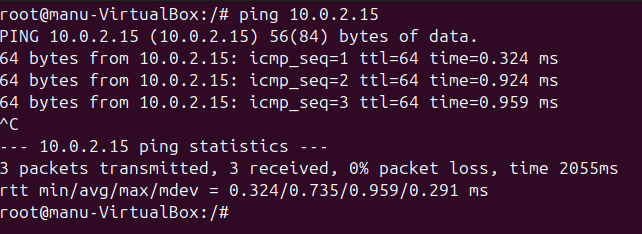

Fem un ping per a veure si tenim connexió.

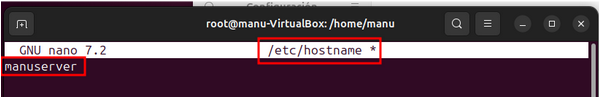

Una vegada afegida la IP estàtica, canviarem el hostname.

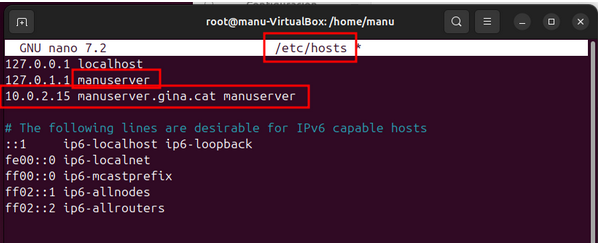

Hem de canviar també al arxiu hosts a la segona IP, el nom que hi havia abans, amb el nom que li hem ficat al hostname, i després afegir una nova linea amb la IP estàtica que li hem ficat i el host, és a dir -> hostname.domini.cat(com) hostname, com a la següent captura.

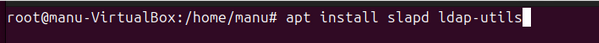

Una vegada ja hem configurat aquests arxius, fem un apt update per a poder instal·lar el següent paquet.

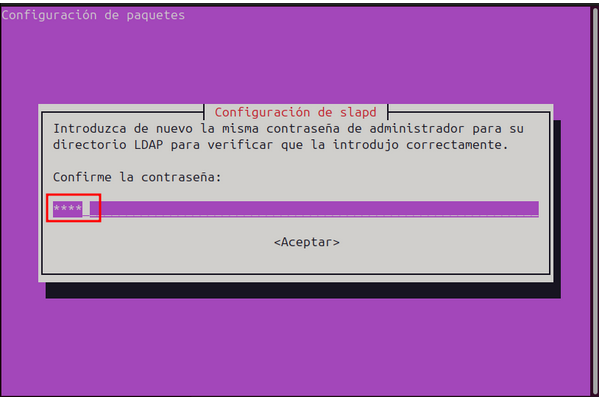

Quan el instal·lesem, li haurem de configurar una contrasenya.

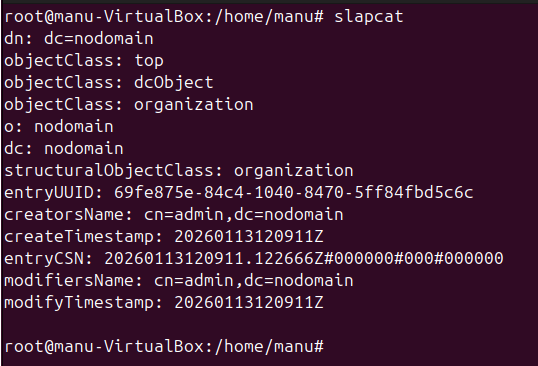

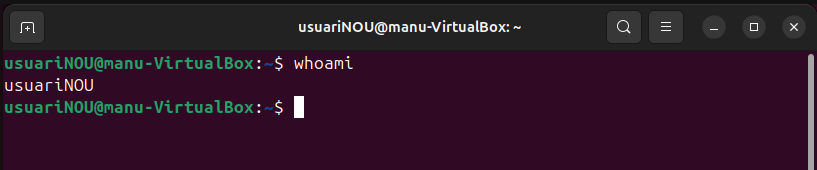

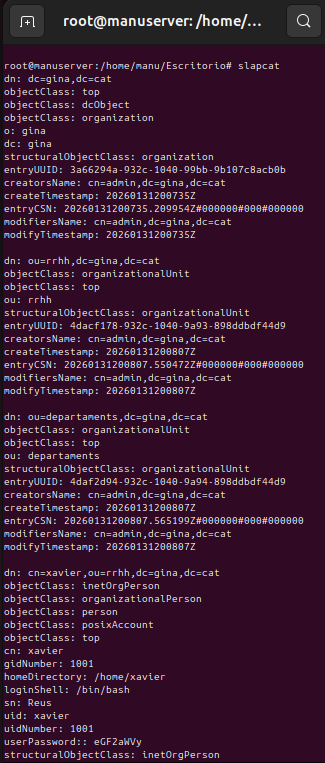

Ara que ja el tenim instal·lat al nostre servidor, l’haurem de modificar, però abans fem un slapcat per veure la configuració inicial.

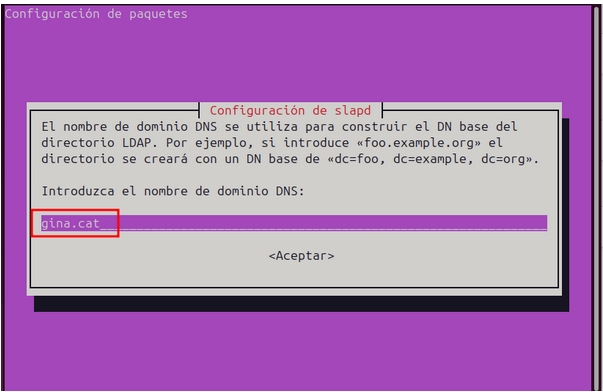

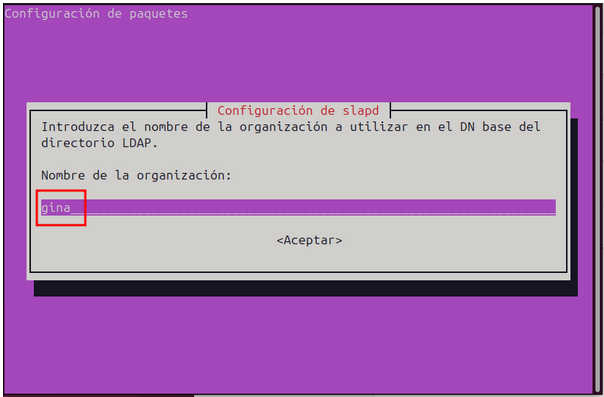

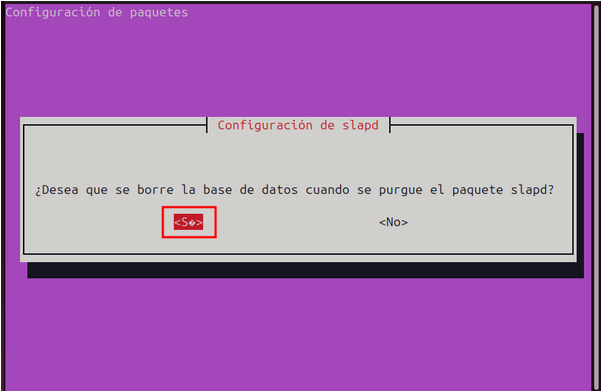

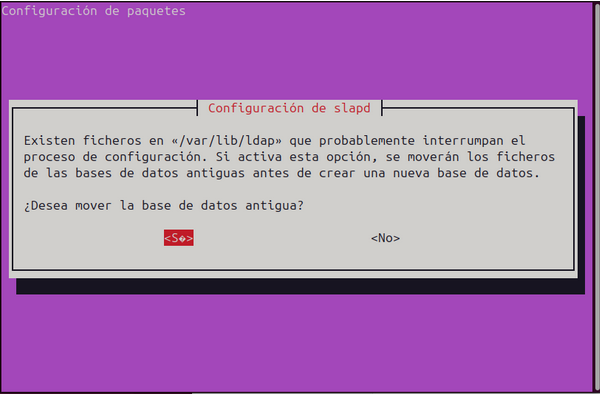

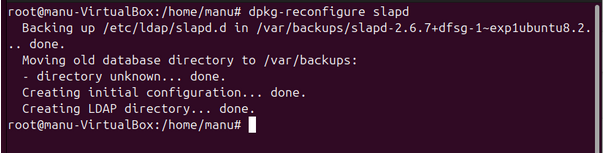

Si fem un dpkg-reconfigure podrem configurar el LDAP com vulguem nosaltres. Aquesta serà la nostra configuració:

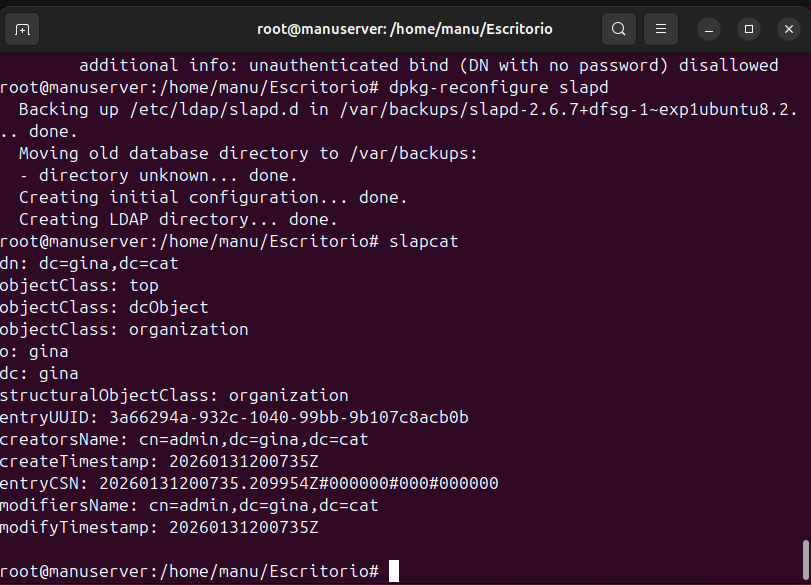

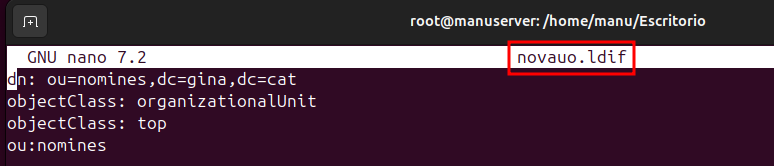

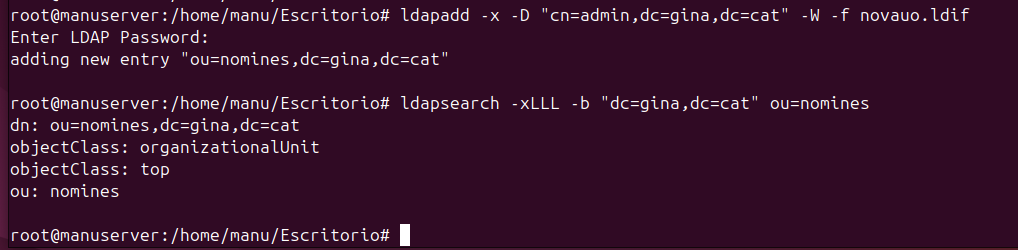

Ara ja el tenim configurat com nosaltres volem, però afegirem a part una configuració de UOs, usuaris i grups, que tenim en l’arxiu arxius.zip.

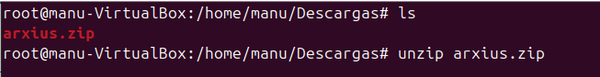

Descomprimim el .zip.

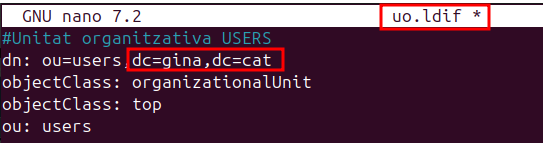

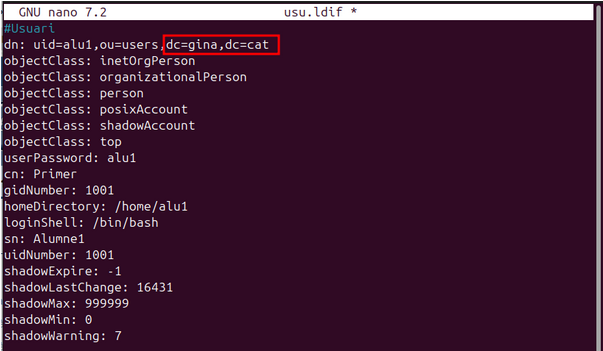

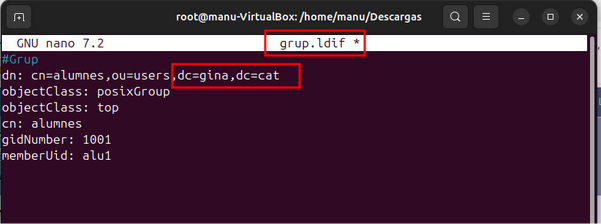

Modifiquem els arxius uo.ldif, usu.ldif i grup.ldif per a que concordin amb el nostre domini.

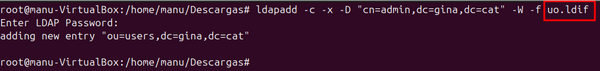

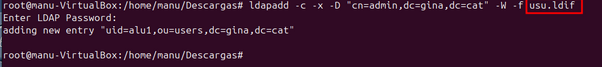

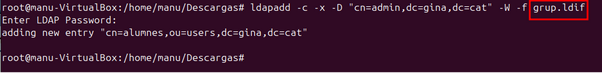

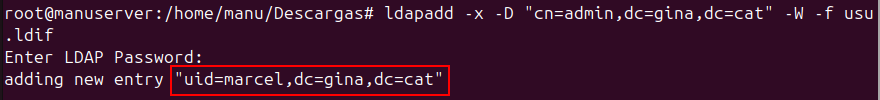

Una vegada modificats, els afegim al ldap.

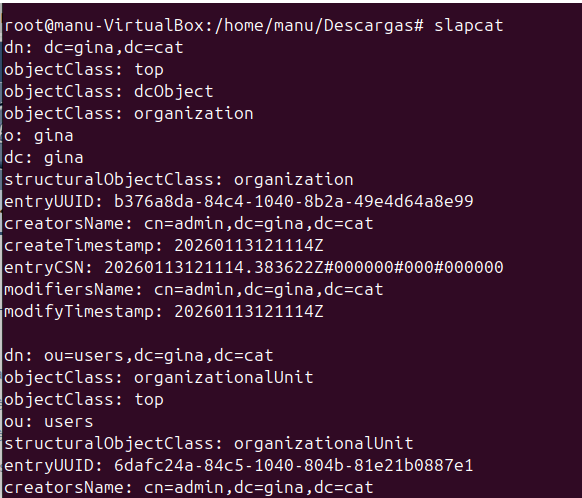

Comprovem amb un slapcat.

Ara ja tenim l’entorn servidor correctament modificat.

Haurem de fer el mateix que amb el servidor al principi, modificar la IP a estàtica i comprovar que podem fer-li ping al servidor.

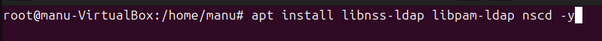

Aquí també haurem de instal·lar ldap, pero no és el mateix que en el de servidor.

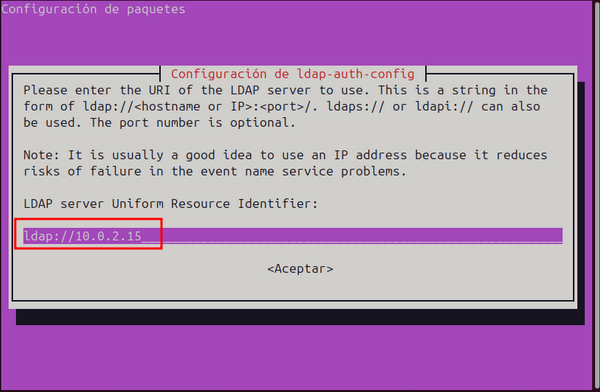

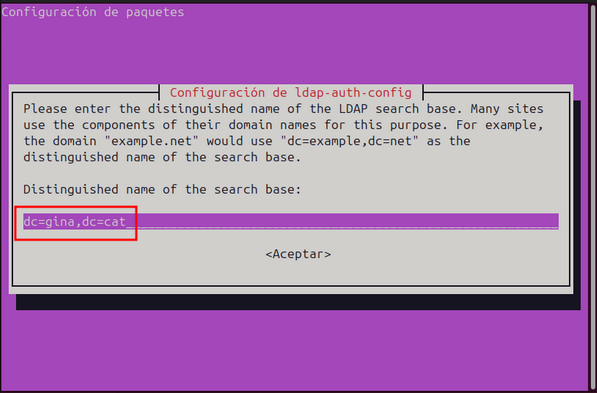

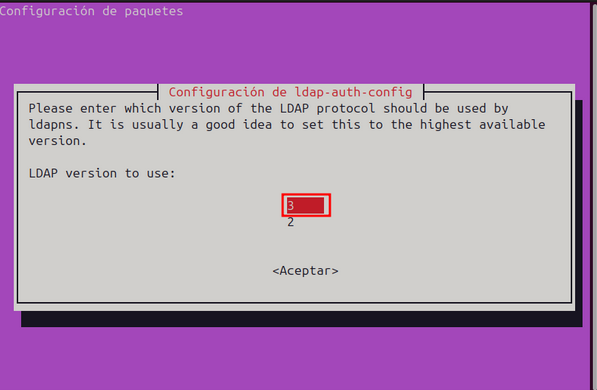

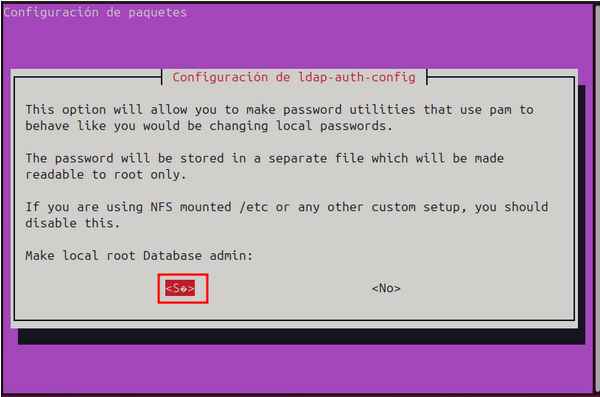

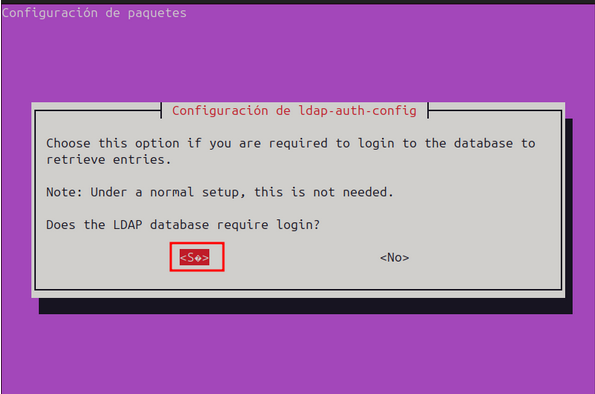

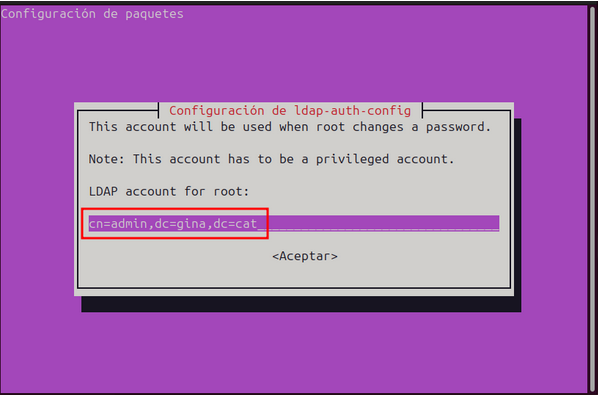

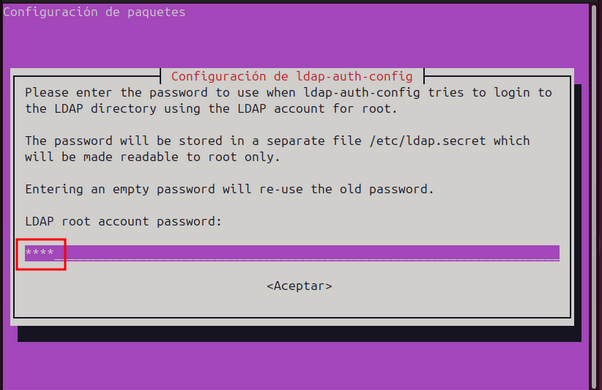

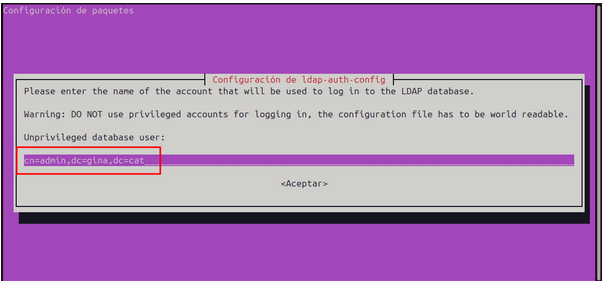

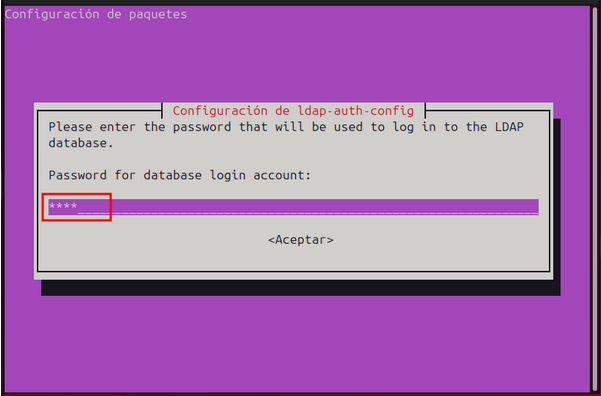

Una vegada instal·lat, ens apareixerà directament per a configurar el LDAP, la meva configuració es la següent.

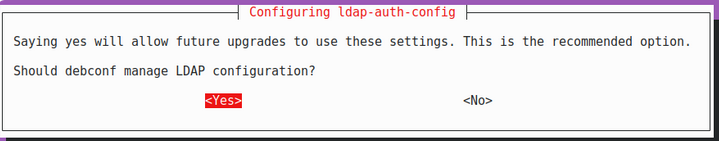

Igualment, si ens hem equivocat o trobem algún error, podem fer un dpkg-reconfigure ldap-auth-config.

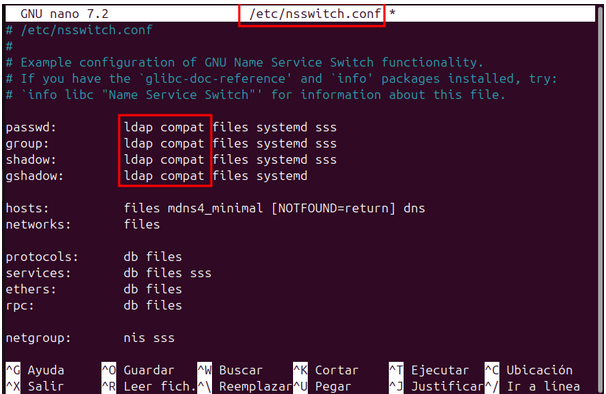

Hem d’afegir ldap compat al principi per a que primer comprovi al ldap per fer l’autenticació.

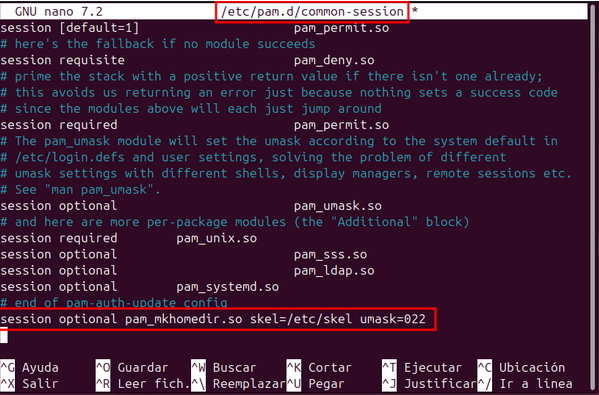

Hem d’afegir l’última linea que apareix al fitxer.

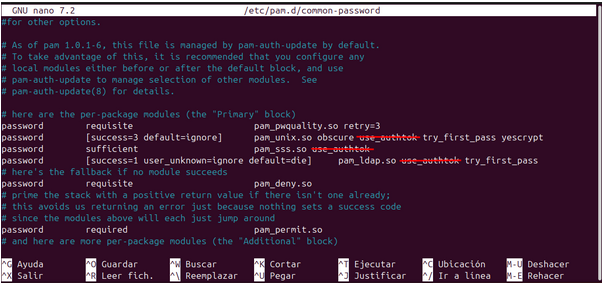

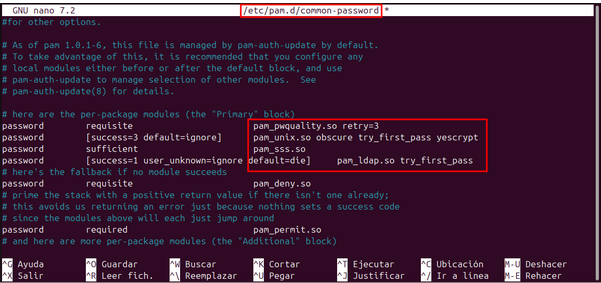

En aquest fitxer, on aparegui use_authtok, ho haurem d’eliminar.

Ha de quedar així:

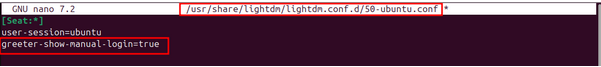

Afegim el greeter.

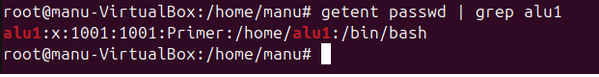

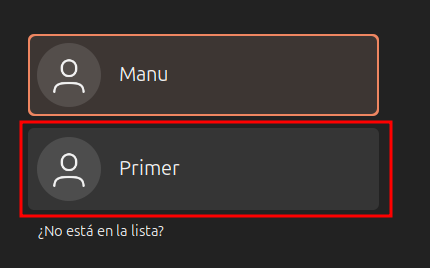

Una vegada tenim tot això configurat, per a poder veure si ens hem pogut connectar al servidor, busquem un usuari que només està al servidor quan hem afegit els fitxers .ldif.

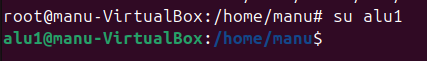

Comprovem que podem entrar.

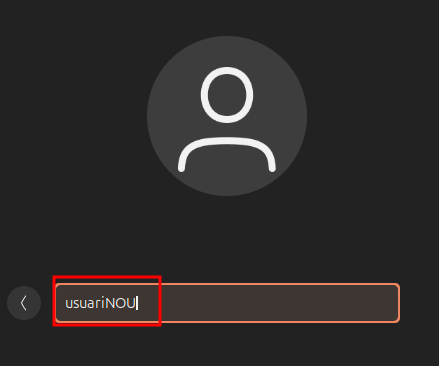

Ara, volem comprovar que puguem entrar per interfície gràfica.

Hem d’afegir-lo i ficar la contrasenya d’aquest usuari (en aquest cas alu1).

Comprovació final:

Ara ja tenim el client i el servidor configurat correctament.

Un servidor Samba és per a compartir recursos, siguen fitxers, impresores, etc. Es pot compartir en clients Linux, Windows, i l’autenticació és a nivell d’usuari, que poden ser usuaris propis de Samba o usuaris de LDAP.

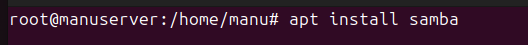

Per començar, necessitem instalar Samba.

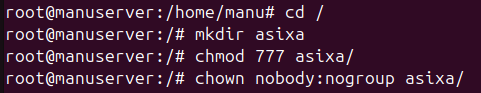

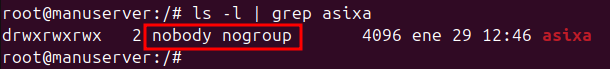

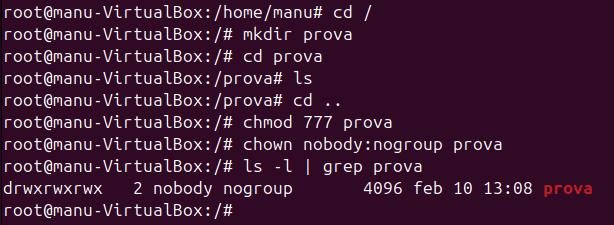

Per a començar amb les proves d’ús, creem una carpeta i modifiquem els permisos, el grup i usuari.

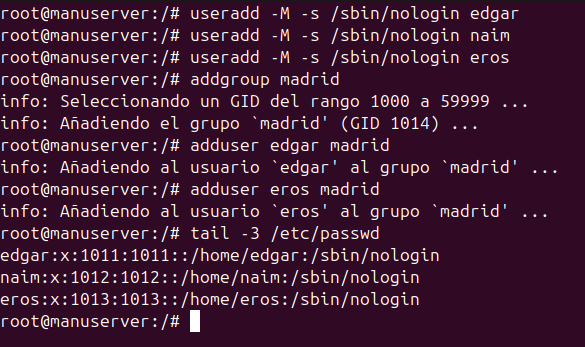

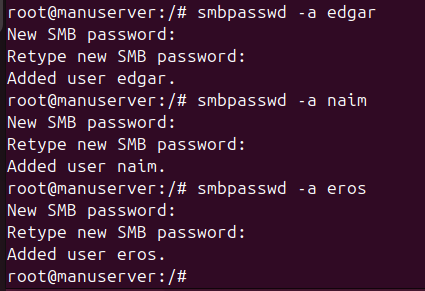

Creem 3 usuaris nous, 1 grup i afegim aquests usuaris al grup, ja que els necessitem per a poder comprobar la funcionalitat de samba.

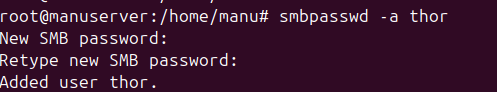

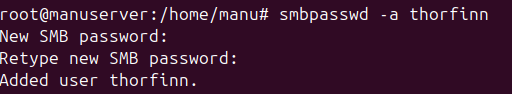

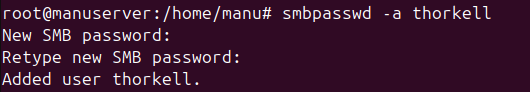

Li fiquem contrasenyes per poder entrar al client.

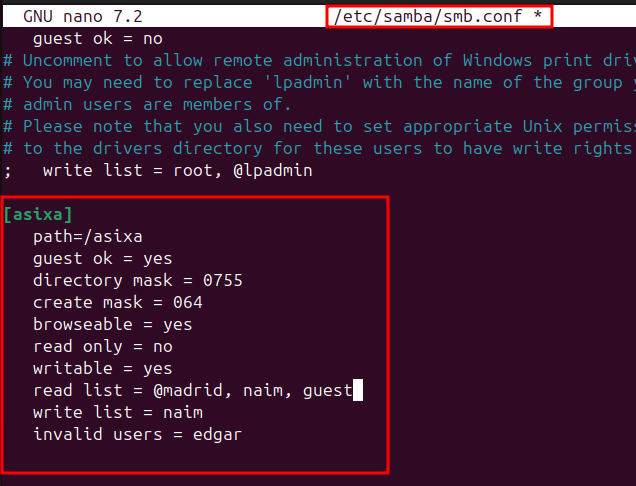

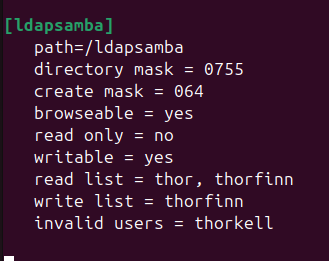

Hem d’afegir un recurs compartit nou al fitxer smb.conf.

Cada línea del recurs vol dir el següent:

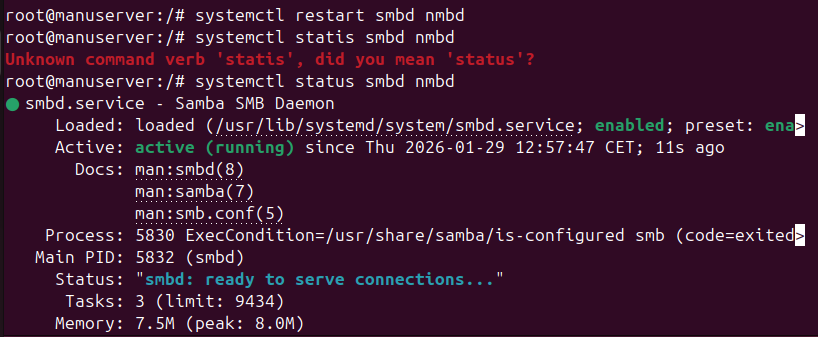

Ara hem de fer un restart al servei de samba.

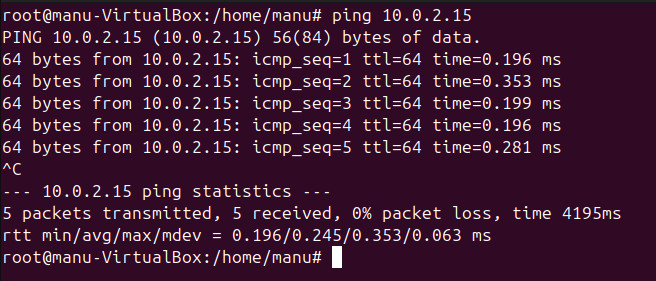

Hem de veure primerament si tenim connexió amb el servidor amb un ping.

Instalem smbclient.

Ara iniciem les proves.

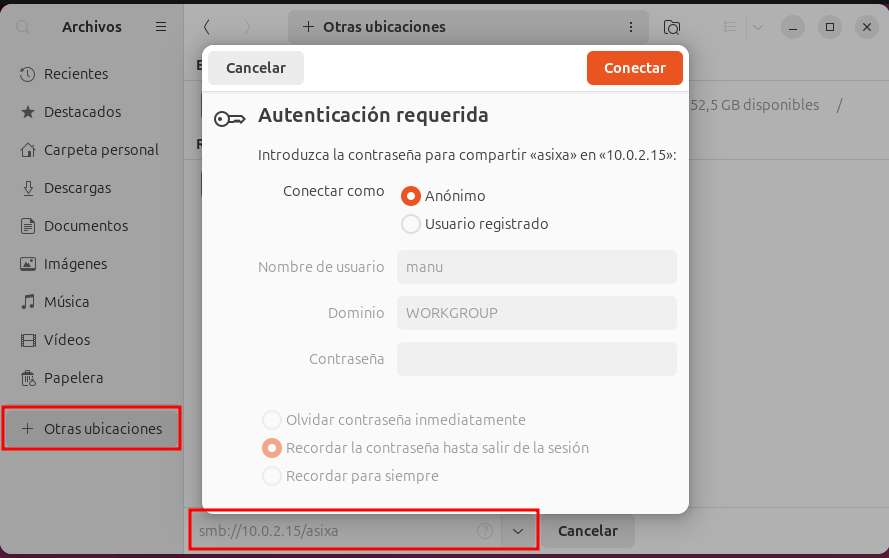

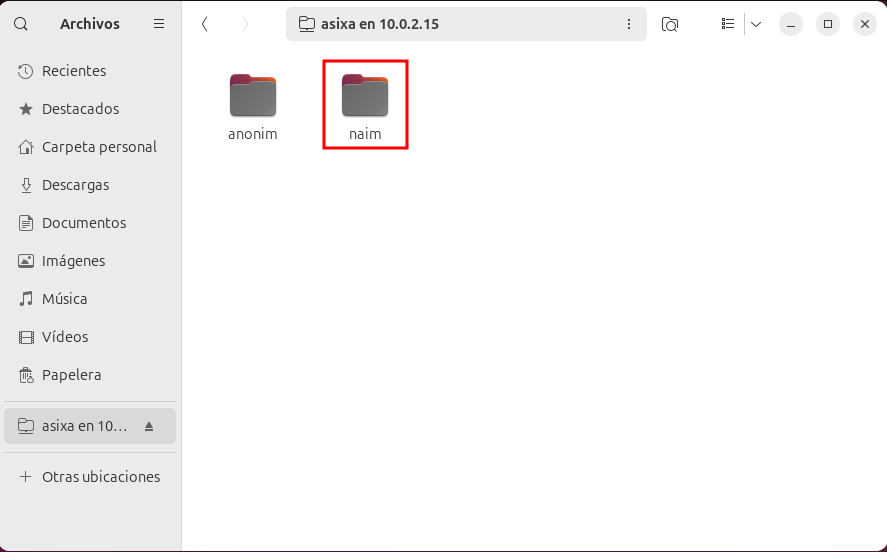

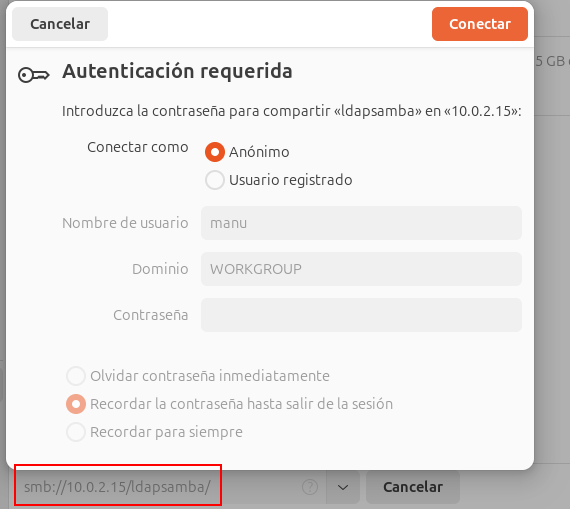

Ens hem de connectar entrant a “Otras ubicaciones” i afegir “smb://ip_servidor/nom_recurscompartit/”.

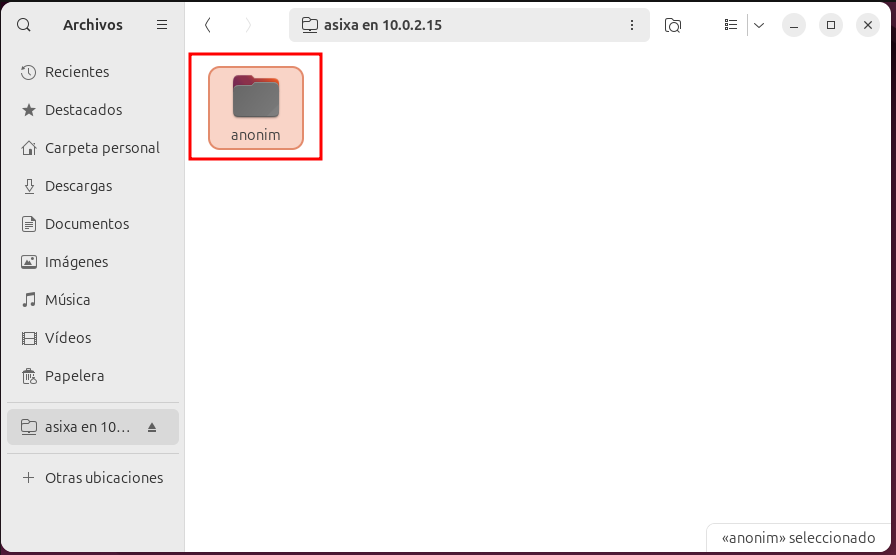

Ens hem connectat com anònim i hem creat una carpeta i ha funcionat, això és gràcies als permisos.

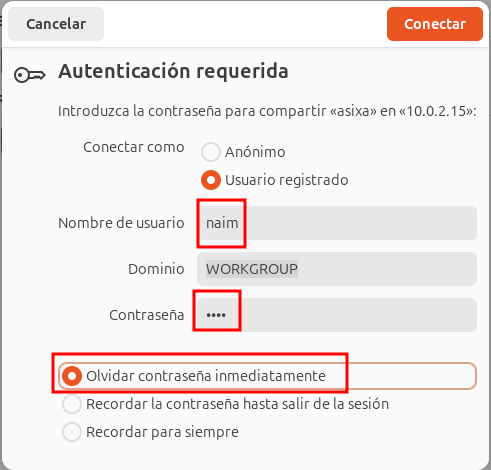

Ens connectem com naim i provem llegir i crear carpeta, tal i com hem ficat als permisos.

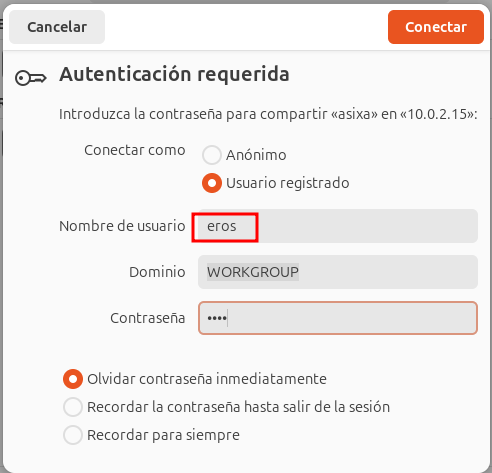

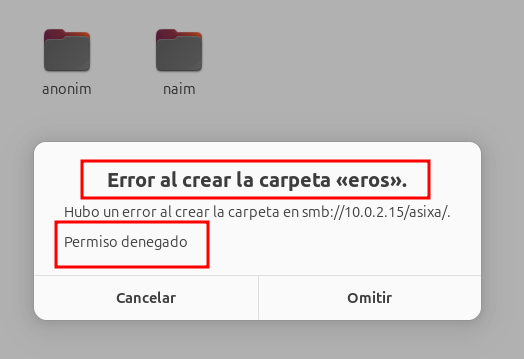

Ara ens connectem com eros, que pot llegir, pero no crear carpeta.

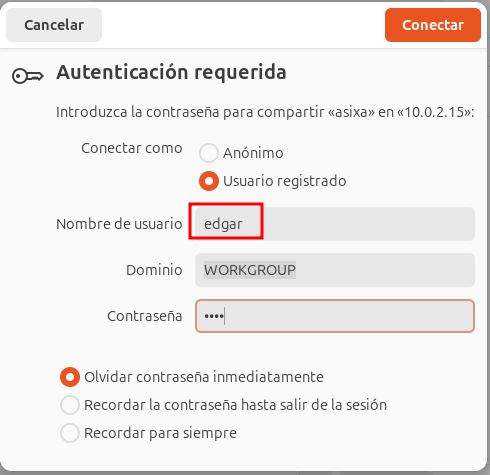

Finalment, ens connectem com edgar, que no pot accedir.

Quan li donem a connectar, no surt cap error, si no que el que fa es tornar a demanar la autenticació.

Ara que tenim Samba i hem provat la seva funcionalitat, farem un exercici extra, que és integrar LDAP a Samba.

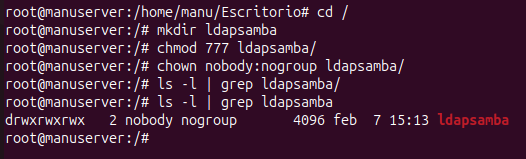

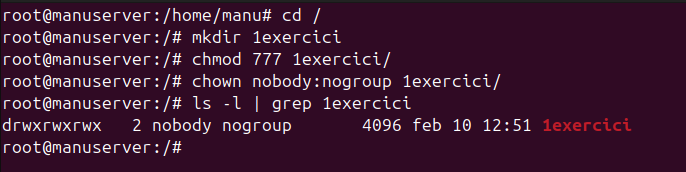

Primerament, crearem un recurs compartit nou i donar-li els permisos, per a començar de 0.

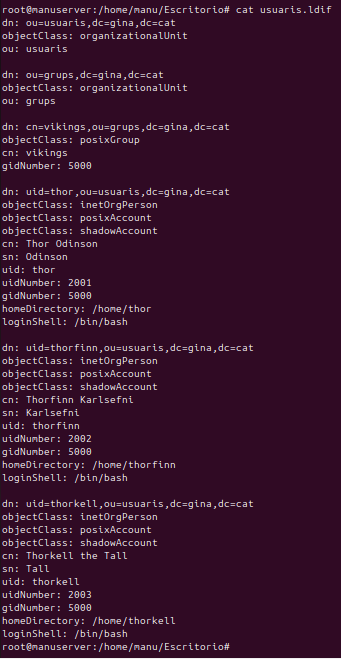

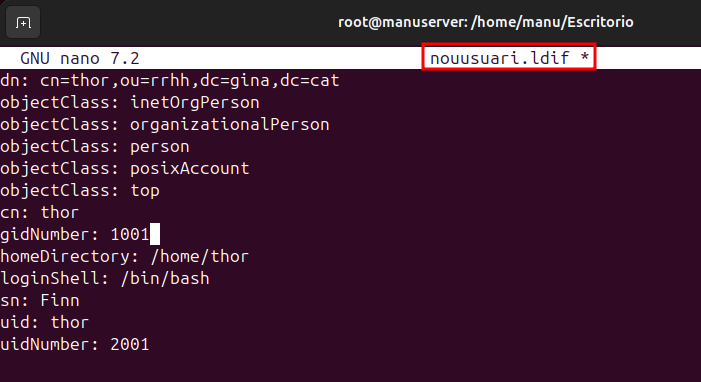

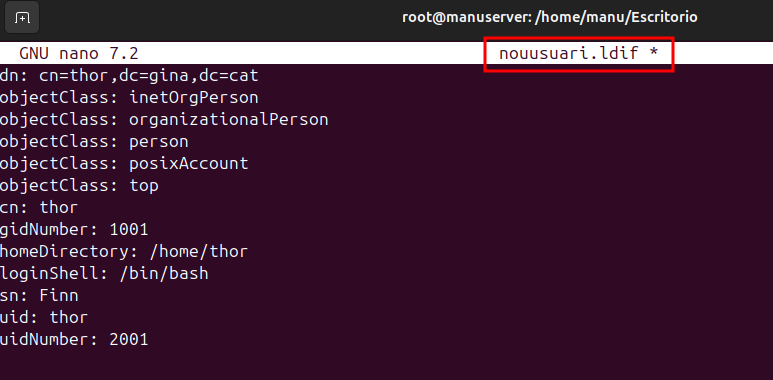

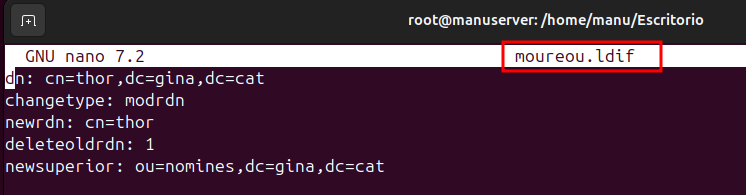

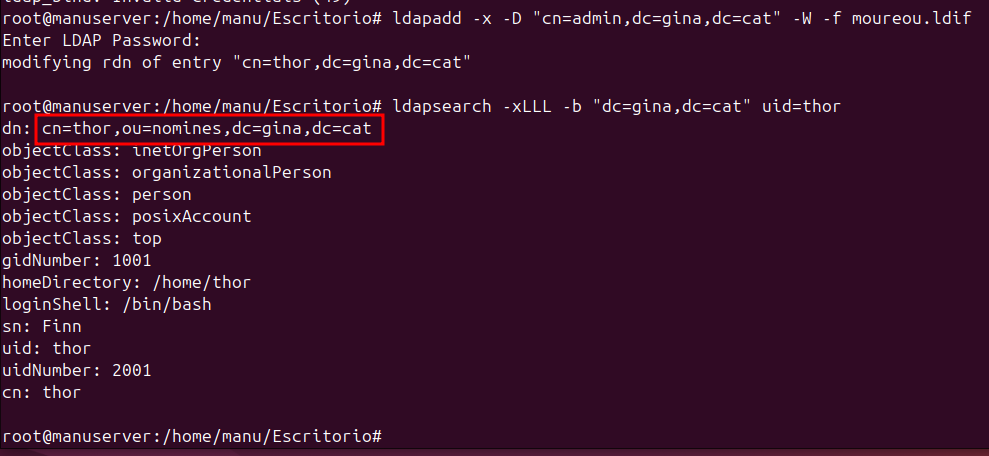

Ara que tenim el recurs compartit i amb els seus permisos, crearem un arxiu amb un grup i usuaris en un fitxer .ldif.

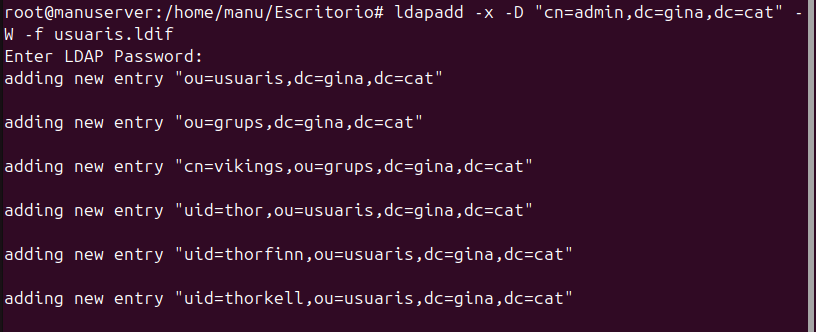

Afegim el fitxer al nostre ldap.

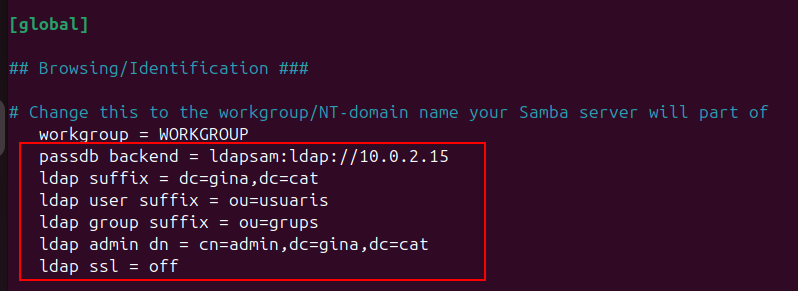

Com hem fet amb els anteriors usuaris, hem de afegir-lis contrasenyes per poder entrar des del client, però, per a que samba pugui afegir-li les contrasenyes, primer haurém d’entrar a /etc/samba/smb.cnf i modificar el fitxer, afegint les següents línies i ademés configurar el recurs compartit:

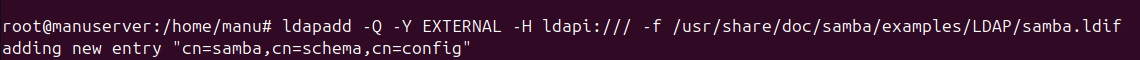

Ara haurém d’afegir l’esquema per a que funcioni amb el samba i ldap.

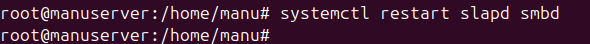

Ara hem de reiniciar els dos serveis, slapd i smbd.

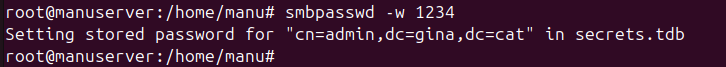

Ara que ja tenim l’esquema afegit, ara hem de donar-li la contrasenya del admin afegida al slapd al samba.

Ara ja podrem afegir les contrasenyes als usuaris.

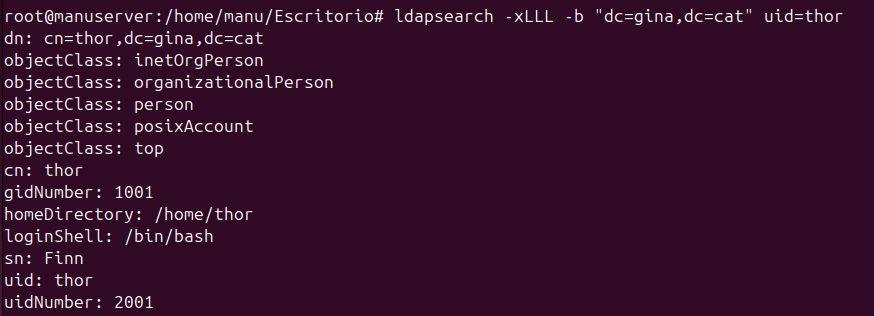

Una vegada els hem afegit, anem al client i provem.

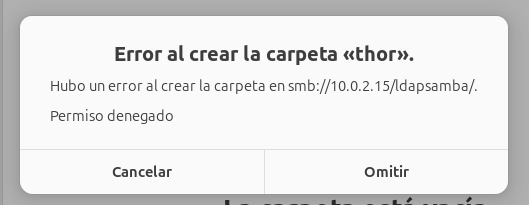

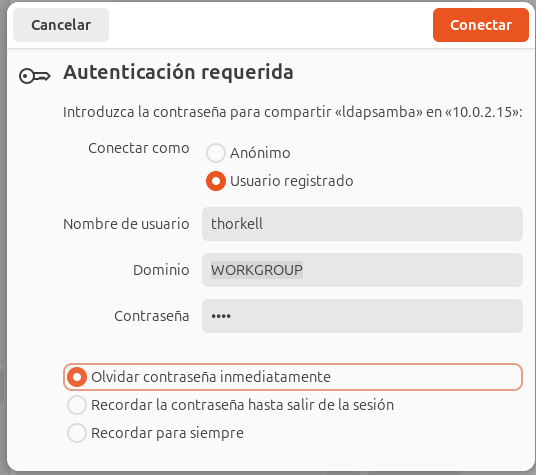

Tot i que no aparegui cap error, si intentem donar-li conectar, no ens deixa, ja que en el smb.conf no tenia el poder entrar com anònim.

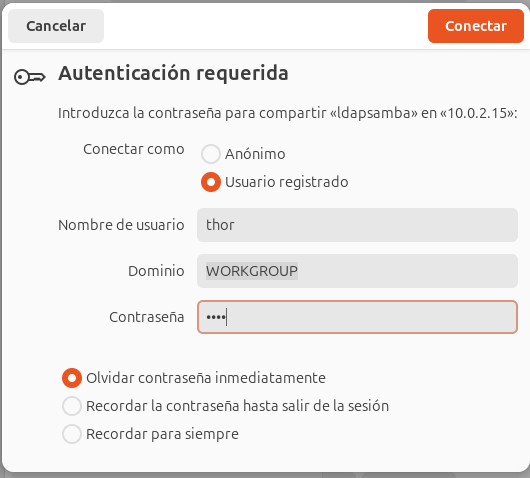

Si entrem com l’usuari Thor, ens deixarà, però no podrem crear carpetes, només entrar i mirar.

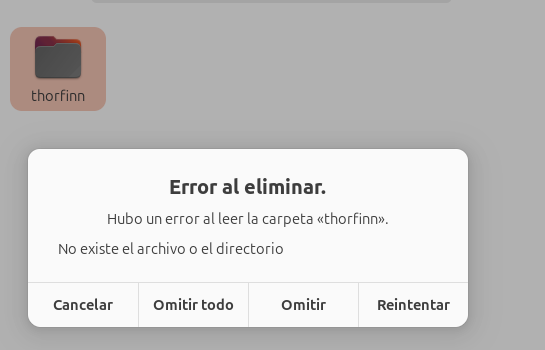

I a part, si intentem eliminar la carpeta de un altre, en aquest cas Thorfinn, no ens deixarà, pels permisos que hem ficat al principi.

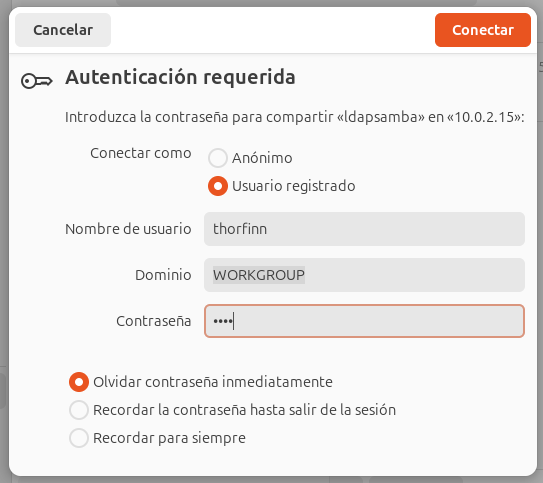

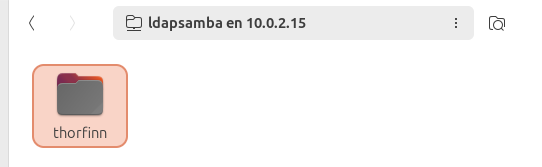

Ens connectem com Thorfinn, podem crear, eliminar i llegir.

Si ens connectem com Thorkell, no ens deixarà entrar, ja que no tenim permís. Ens passarà igual que als anònims.

És un protocol que ens permet compartir també fitxers i directoris (no recursos com Samba) a través d’una xarxa local. L’autenticació es fa a nivell de host, no d’usuari, a diferència de Samba.

Poden accedir tant clients Windows com Linux.

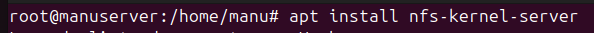

Primerament hem d’instal·lar el servei de NFS al server.

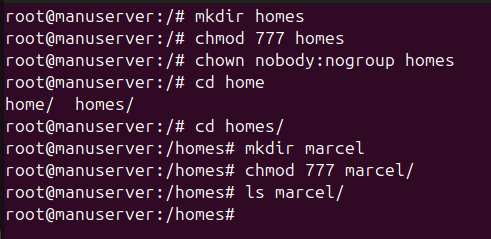

Ara hem de crear la carpeta compartida i donar-li els permisos adients, tal i com en Samba.

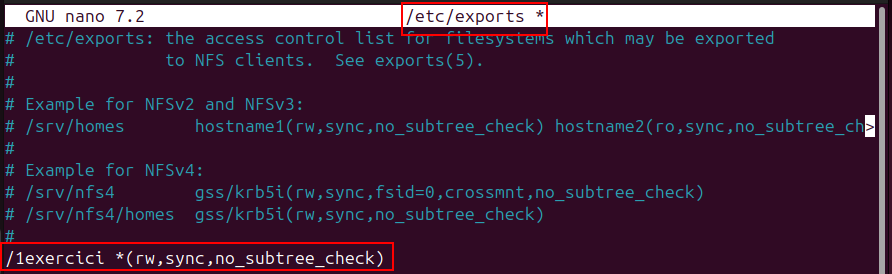

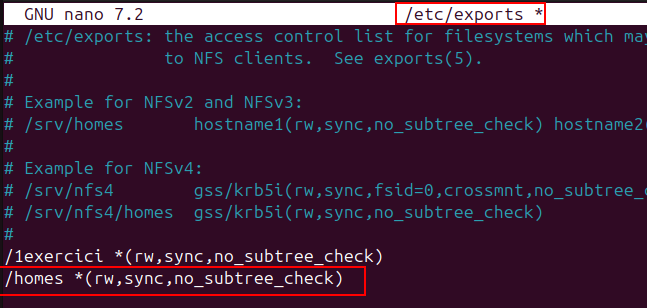

En comparació de Samba, que editavem l’arxiu smb.conf, per a NFS hem d’editar el fitxer /etc/exports.

Els paràmetres que estem fent servir és:

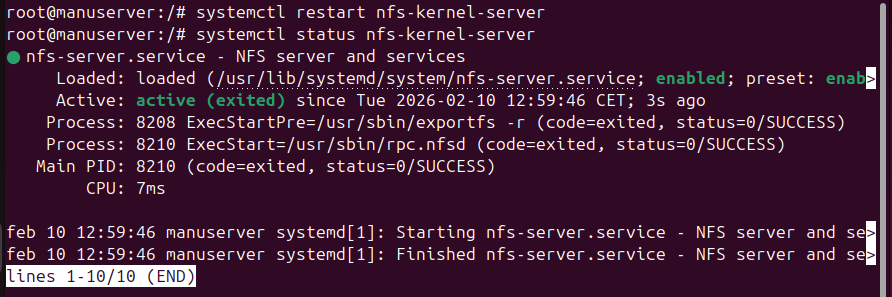

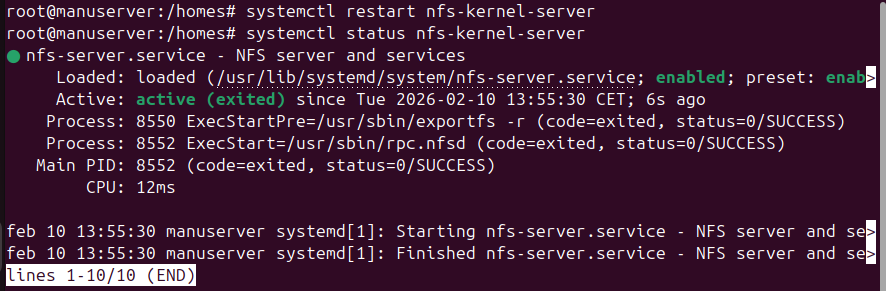

Ara reiniciem el servei i mirem si està correcte.

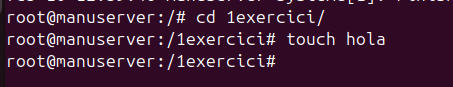

Finalment, entrem al directori i creem un fitxer per a fer les proves al client.

Ara ja podem anar al client.

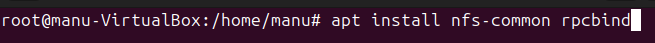

Primerament hem d’instal·lar aquests paquets al client.

A diferència de Samba, que entravem directament amb smb://... , per a fer ús de NFS, hem de crear un directori nou amb els mateixos permisos.

Ara hem de fer un ping al server per a veure si tenim connexió.

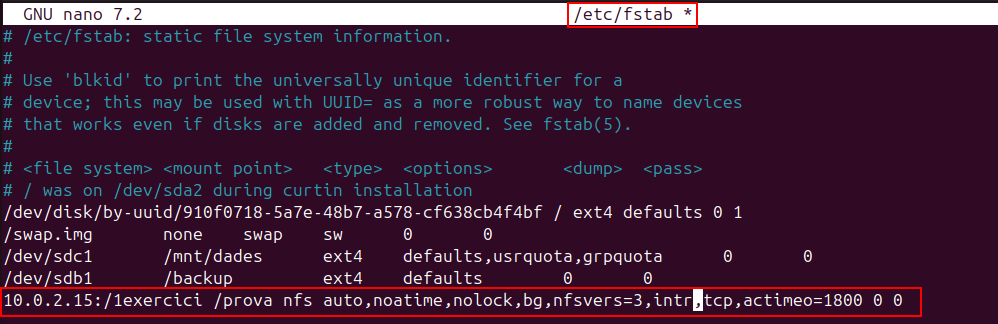

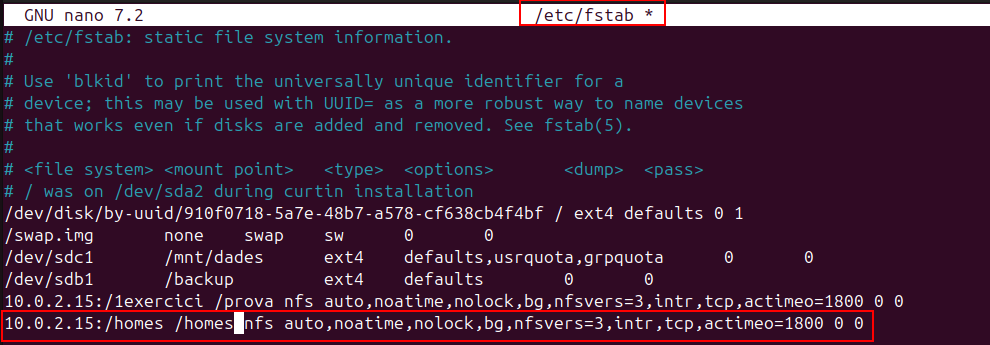

Una vegada veem que tenim ping, hem d’editar el fitxer /etc/fstab i afegir la següent linea.

Guardem els canvis i reiniciem el client.

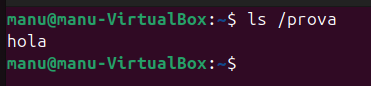

Ara que tenim el client reiniciat, per comprovar que ens funciona el NFS, hem d’entrar al directori prova que hem creat anteriorment i fer un ls per veure si s’ha muntat la carpeta del servidor al client correctament.

Veem que l’arxiu que hem creat al directori del servidor ja ens apareix al client.

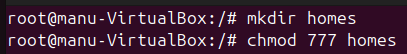

Creem el directori homes, fiquem permisos i creem un altre directori dins, afegint-li els permisos.

Com abans, entrem a editar el fitxer /etc/exports i afegim el mateix, pero amb el directori que ara hem creat.

Ara fem un restart i veem el status.

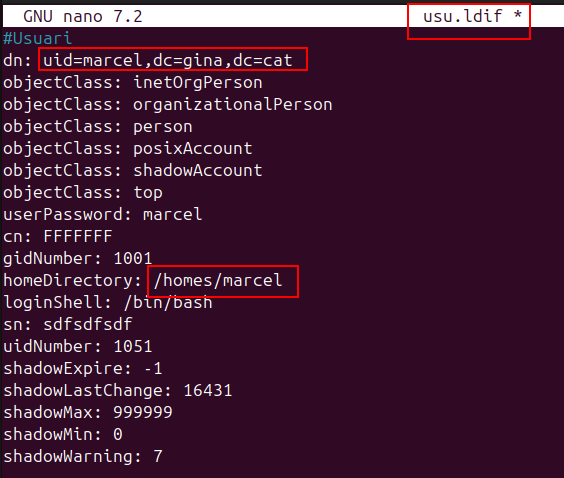

Una vegada fet tot això, per seguir amb els usuaris i que la seva home estigui al directori homes i no home, editem l’arxiu usu.ldif ficant aquestes dades i modificant IMPORTANT el homeDirectory.

L’afegim al ldap.

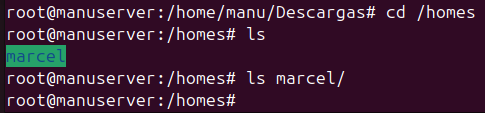

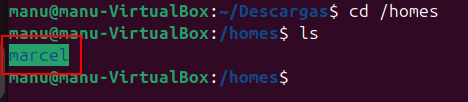

Ara si entrem al directori homes veem que no hi ha res al directori marcel, per això, hem d’entrar al client i una vegada dins, ens crearà lo seu directori.

Ara que estem al client, hem de crear el directori homes que hem creat al servidor, afegint-li els permisos.

Ara entrem a /etc/fstab i afegim el mateix que abans però en el directori homes.

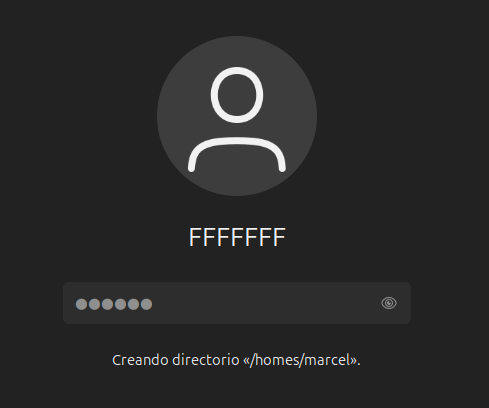

Després de fer els passos al servidor, entrem com marcel al client.

Ara que tenim el usuari creat, entrem de nou amb el nostre usuari i mirem si al directori /homes està la carpeta home de marcel.

Mirem la carpeta i ja veem que tenim el directori creat.

Per a aquest exercici hem de descarregar un entorn gràfic per a poder administrar LDAP.

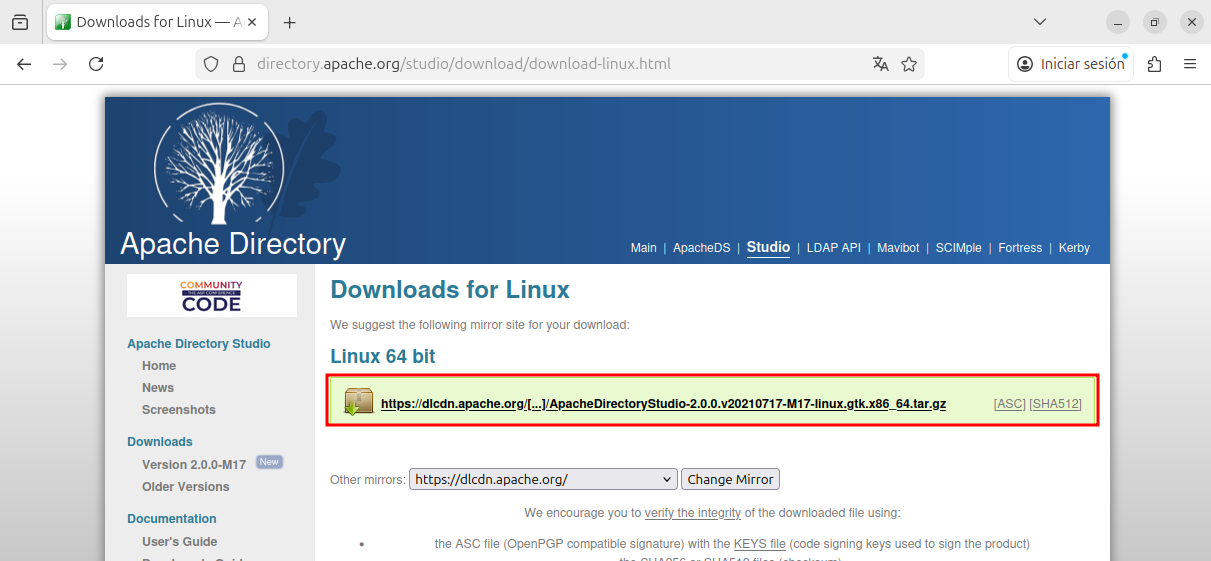

Hi han diferents opcions per a descarregar, però jo ho faré amb Apache Directory Studio (ADS).

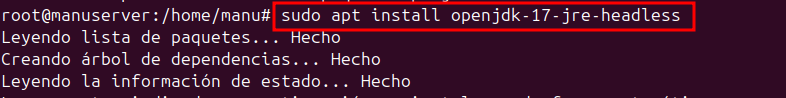

Primerament necessitem instal·lar java.

Ara podem descarregar-mos ADS de la seva pàgina web.

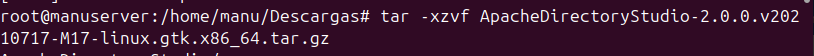

El descomprimim.

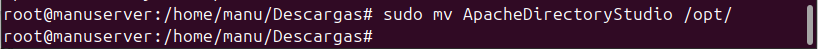

Movem a la carpeta /opt/ la carpeta descomprimida.

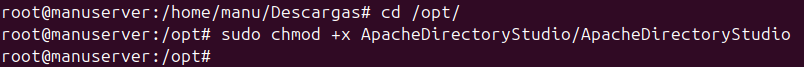

Donem permisos d’execució.

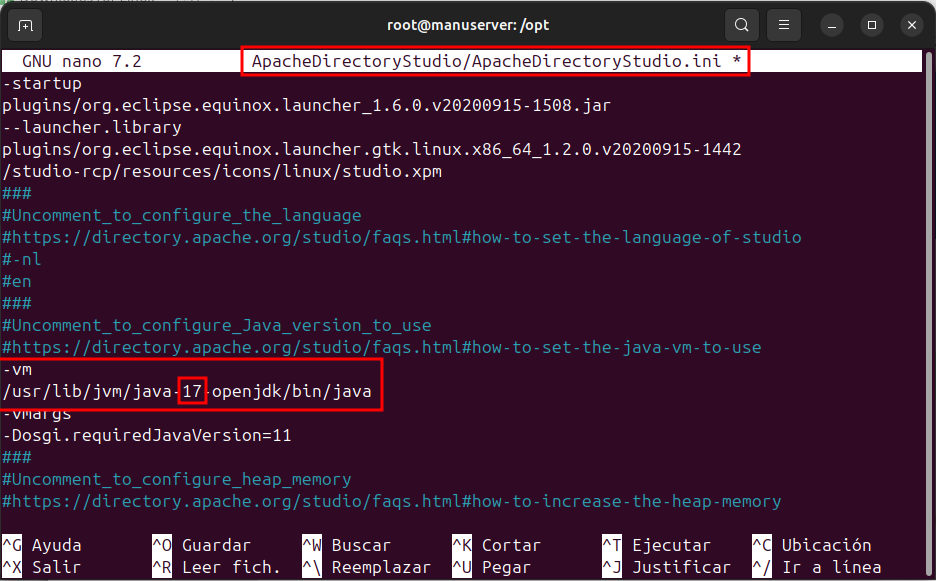

Un pas previ que hem de fer abans d’executar, és modificar el fitxer .ini, ja que la versió de Java que utilitza és la 11 i nosaltres tenim la 17 (instal·lada previament).

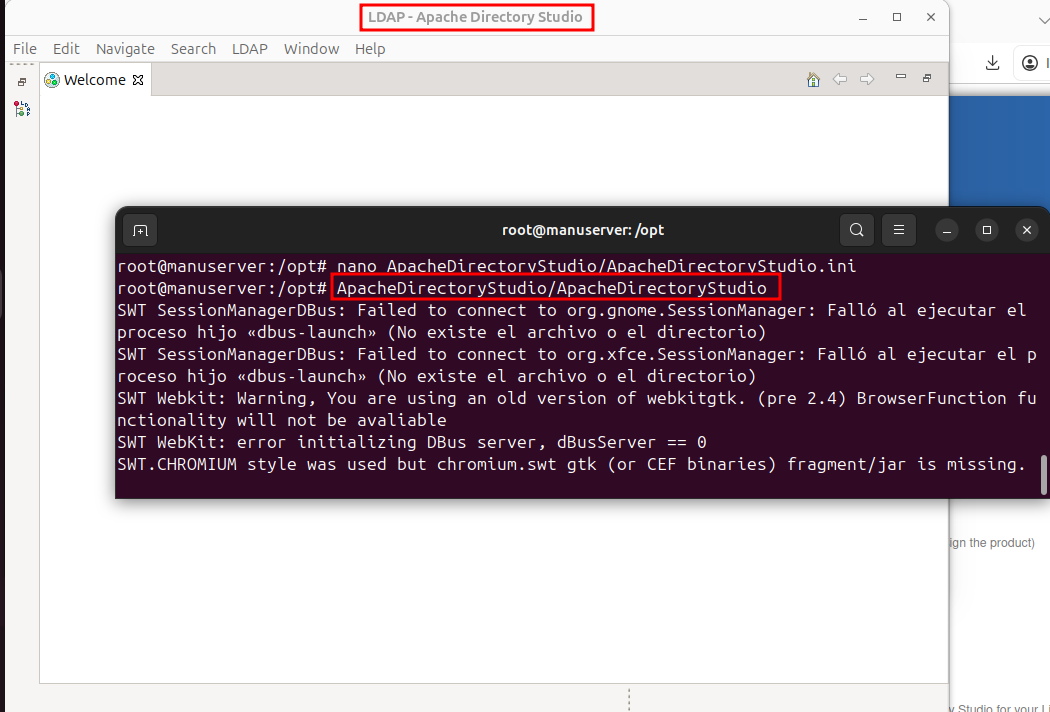

Executem l’aplicació.

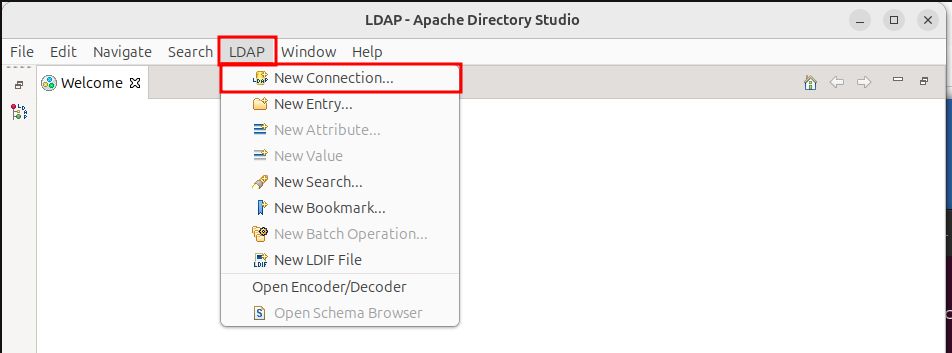

Ara que ja tenim l’aplicació instal·lada, hem de crear una connexió de LDAP.

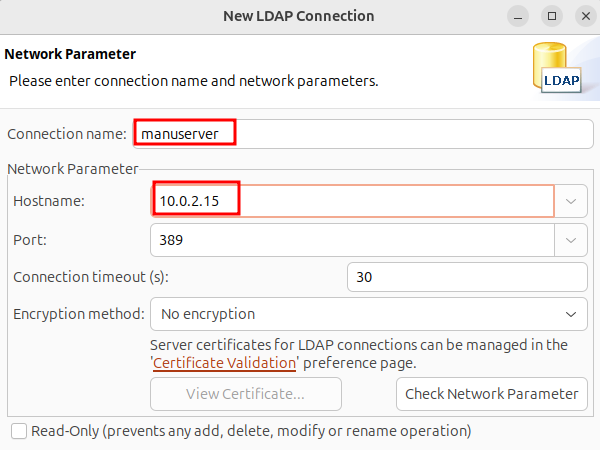

Fiquem el nom de connexió que volem i la IP del nostre server.

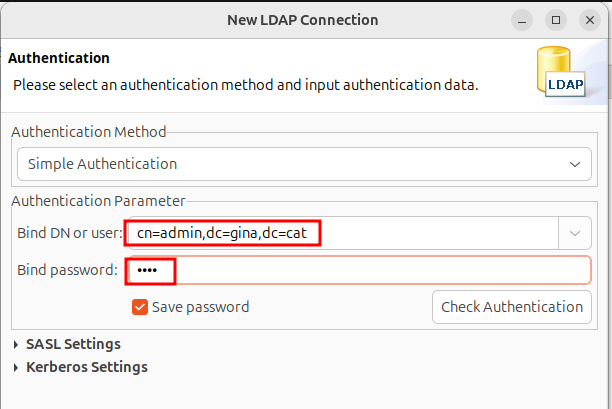

Li donem a next i ara ens demanarà el cn i dc i la contrasenya, que ja la tenim configurada anteriorment.

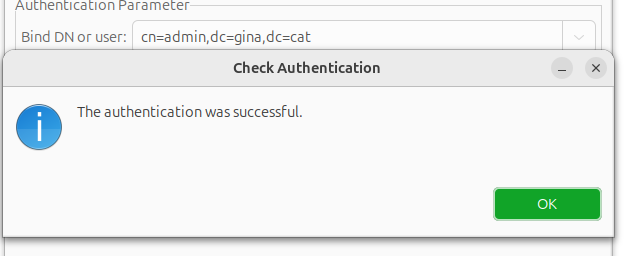

Si li donem a check authentication veurem si es correcte i li donem Finish.

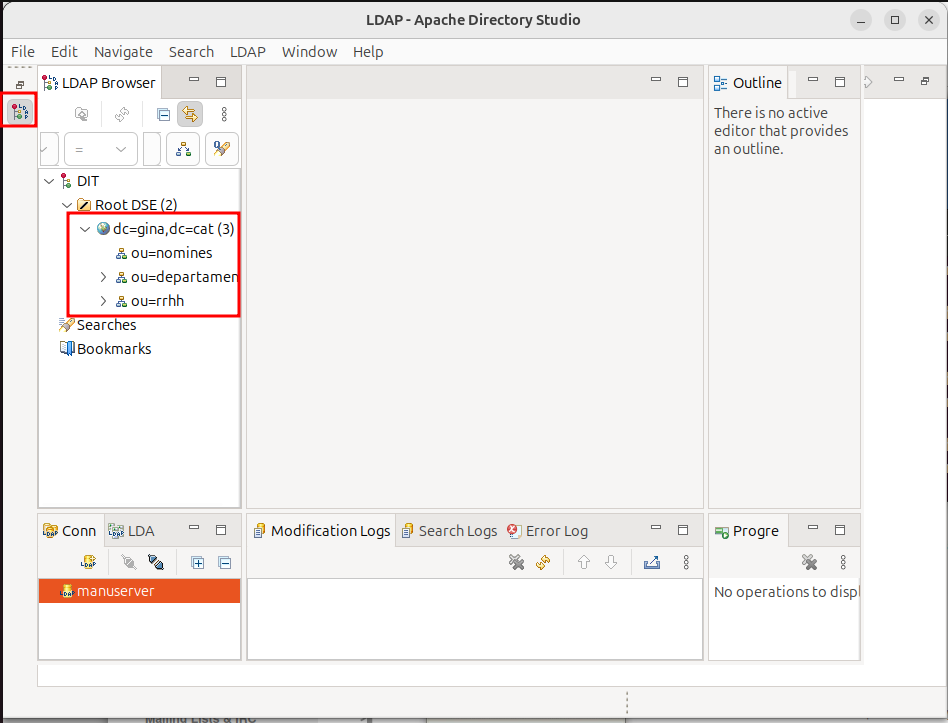

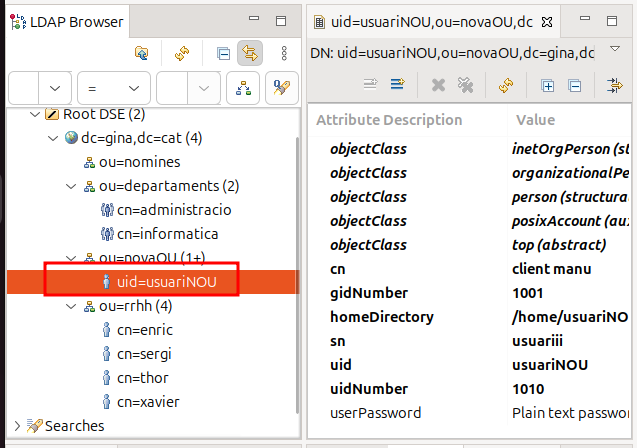

Si entrem al LDAP Browser (a la esquerra), podrem veure ja el nostre servidor LDAP configurat.

Ara procedire a crear un usuari i iniciar sessió per a mostrar el funcionament.

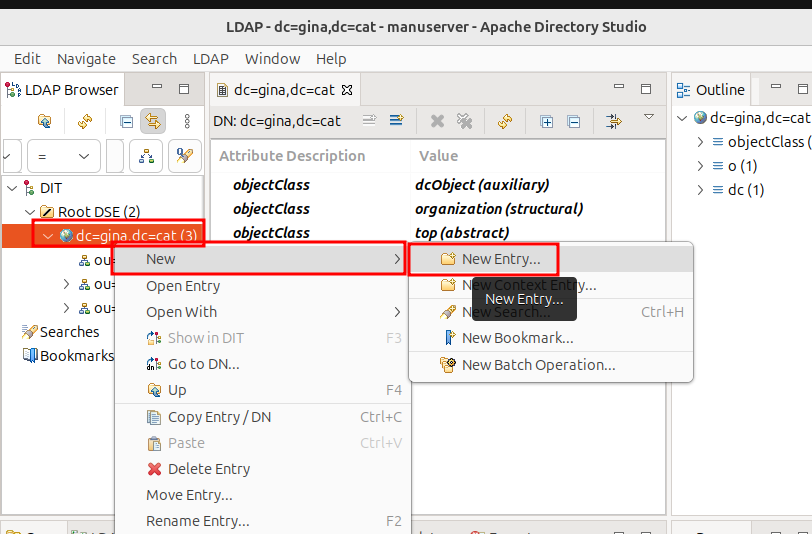

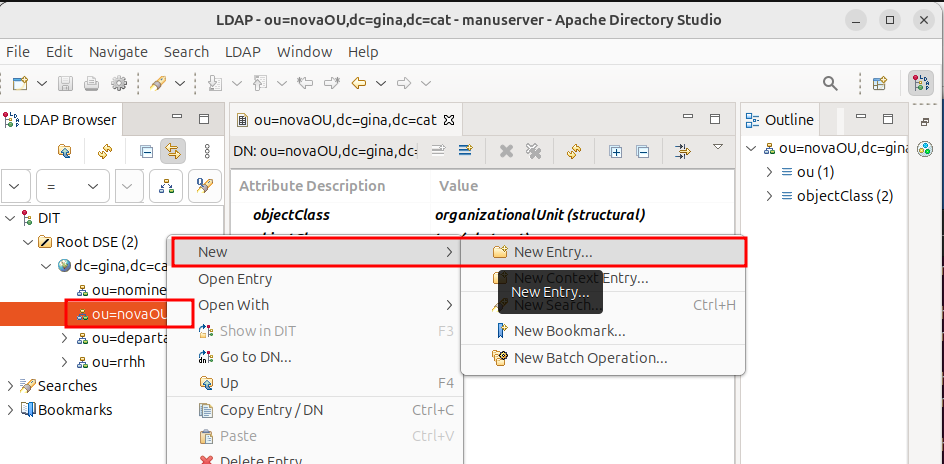

Crearem una nova entrada fent-li clic dret al nostre domini.

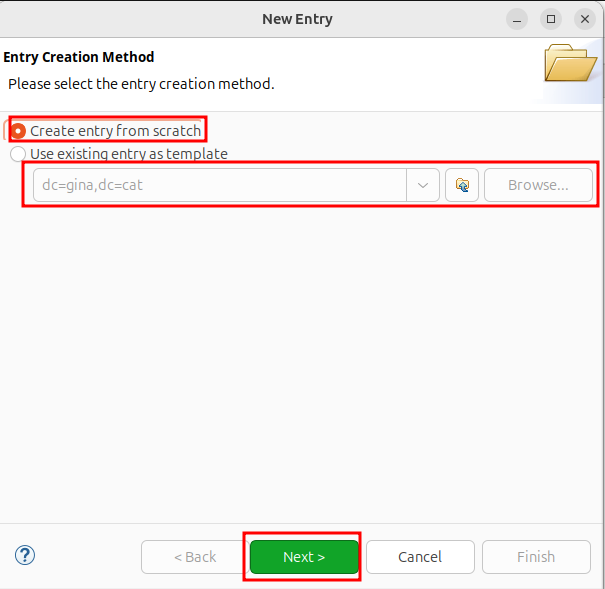

El crearem de 0.

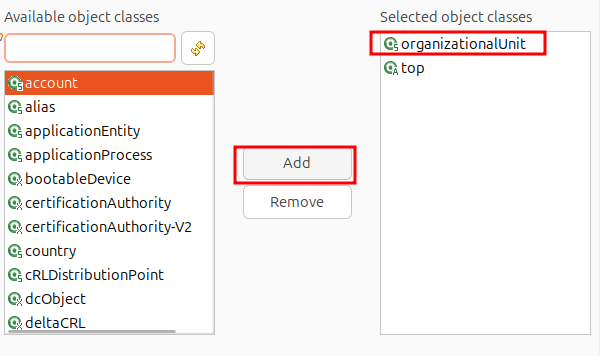

Ara ja podrem crear qualsevol objecte, afegint de la esquerra el tipus de OC que vulguem, crearem la UO.

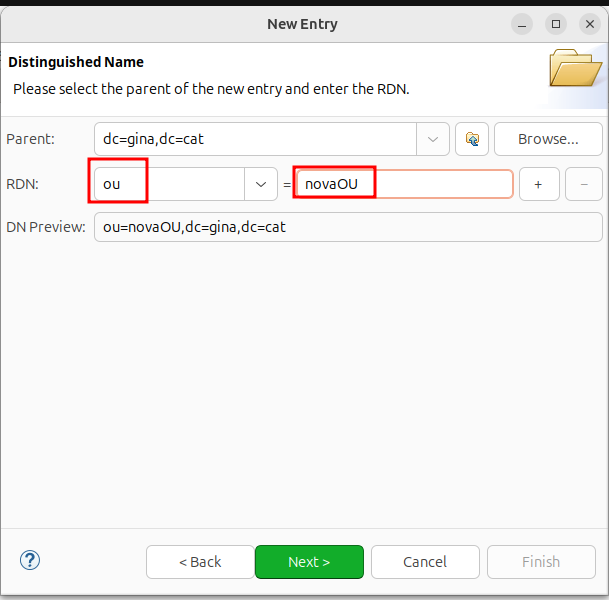

Ara buscarem ou per a fer la organizationalUnit i li ficarem un nom.

Ara que ja tenim la nova UO creada, creem un usuari.

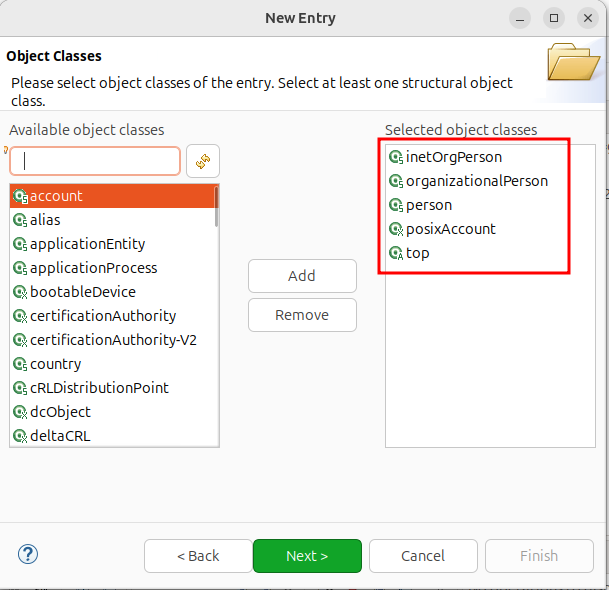

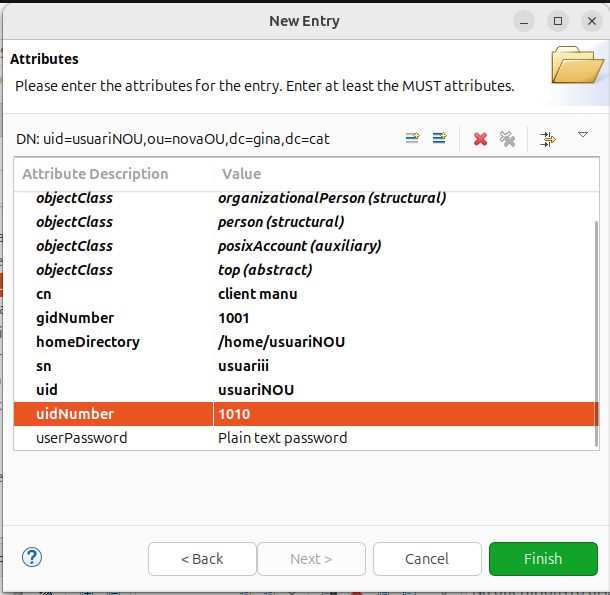

Busquem inetOrgPerson i posixAccount, que són necessaris per a que ens aparegui el usuari al client.

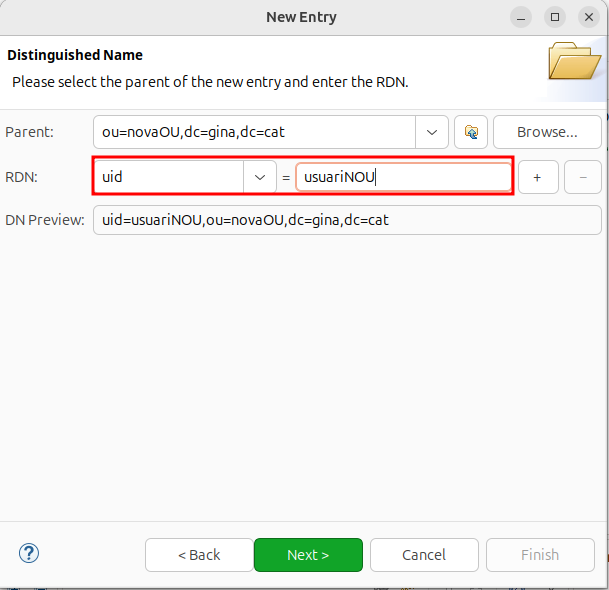

Al RDN li ficarem uid i li afegim el nom que volem.

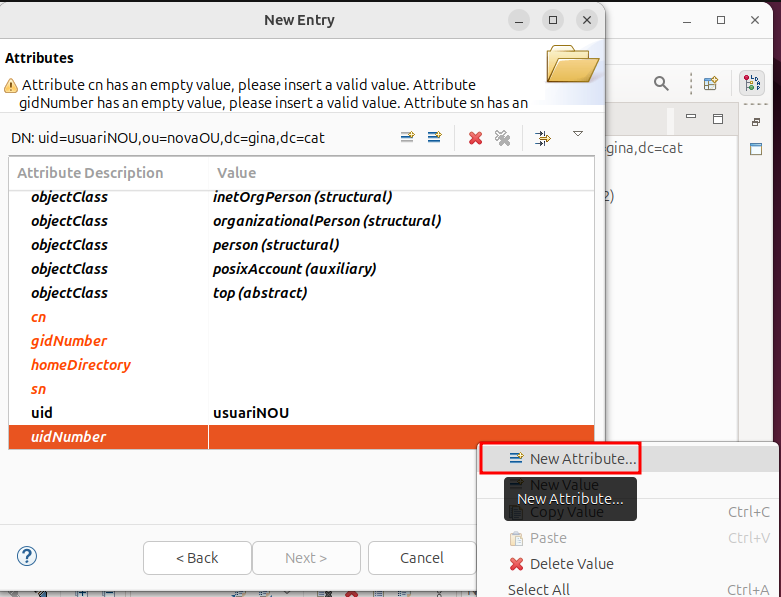

Per a afegir-li una contrasenya hem de afegir un nou atribut, fent clic dret i nou atribut.

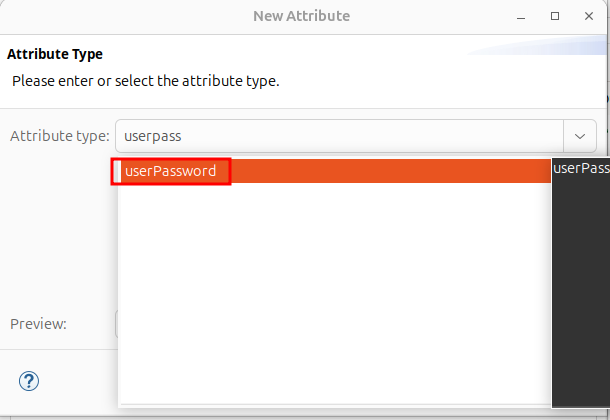

Busquem userPassword.

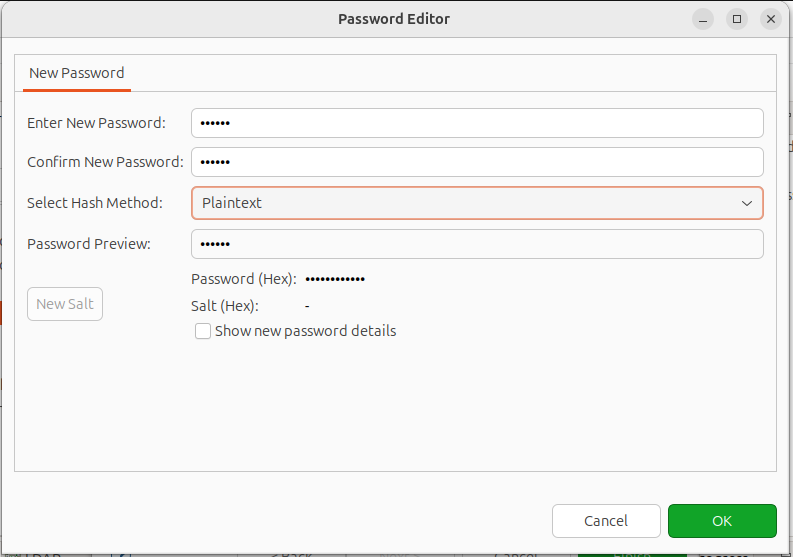

Ara afegim la contrasenya (el meu cas, usuari), a part, podem afegir un métode de encriptació a la contrasenya si volem.

Haurém d’afegir també l’informació que ens sortia en roig.

Ara podem veure que ja tenim l’usuari creat.

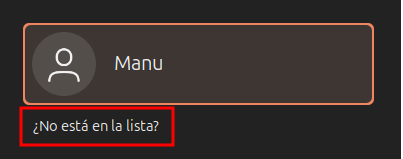

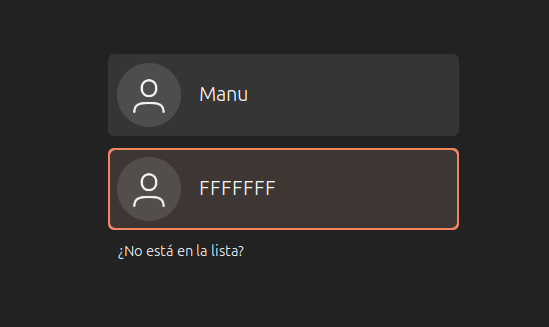

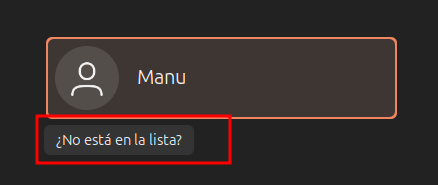

Iniciem el client i li donem a canviar d’usuari.

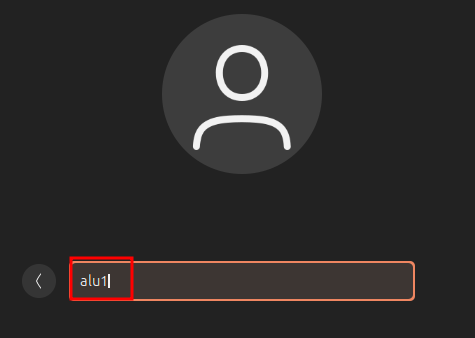

Ara li donem a que no està en la llista i afegim el nom d’usuari que li hem ficat al LDAP.

Afegim també la contrasenya i ja ens crearà l’usuari.

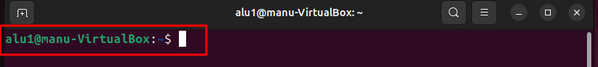

Ara ja podem veure a la terminal si està tot correcte.

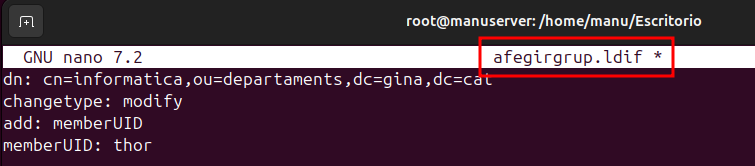

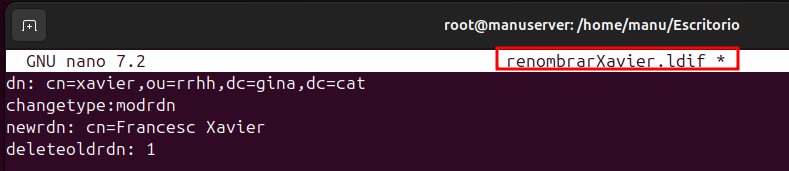

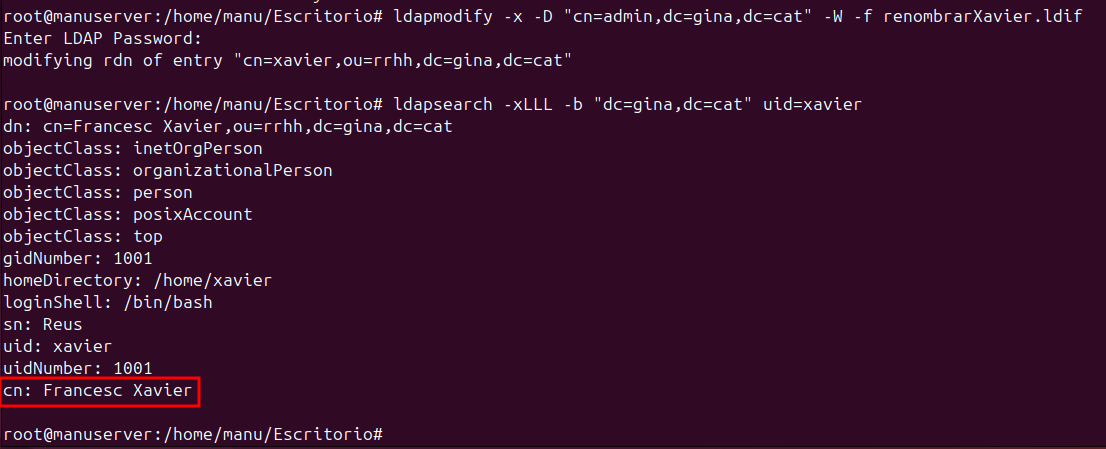

L’afegim.

Ara el podem buscar.

L’afegim.

Afegim i confirmem.

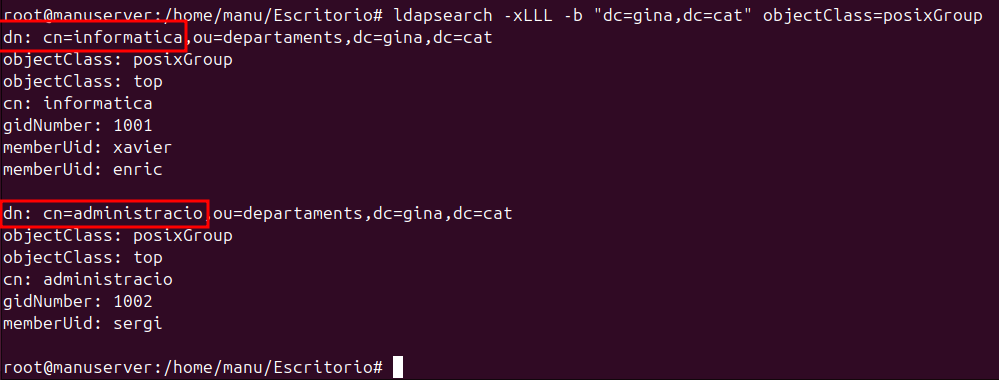

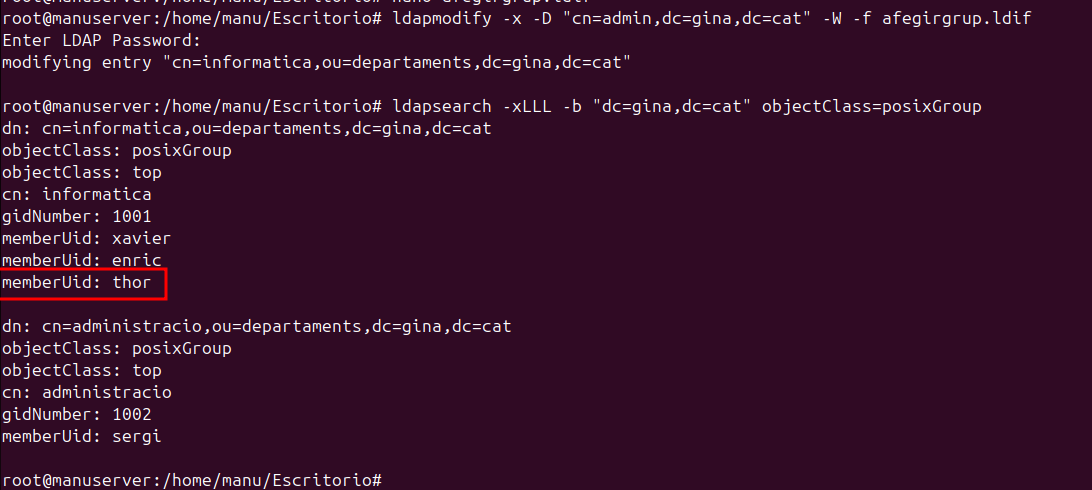

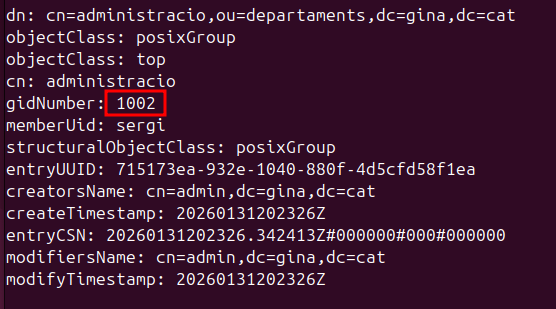

Hi han 2 grups, informatica i administracio.

No fiquem accents ja que no apareixerà el valor correctament.

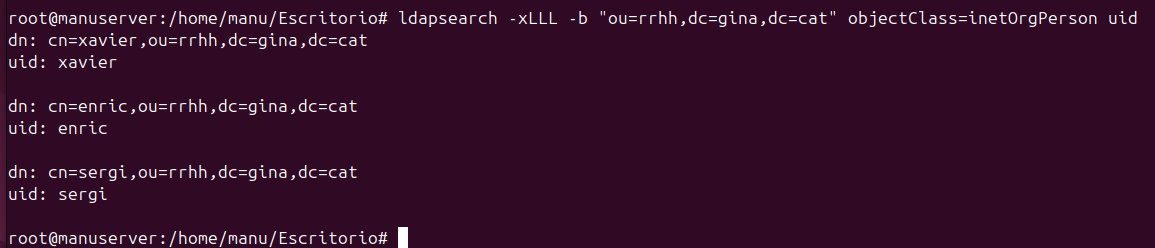

Hi han 3 usuaris, xavier, enric i sergi.

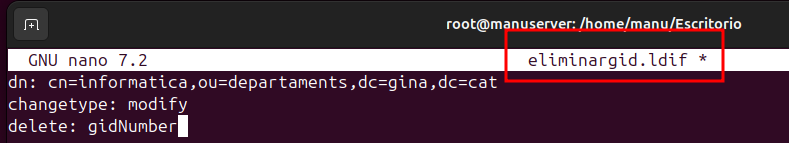

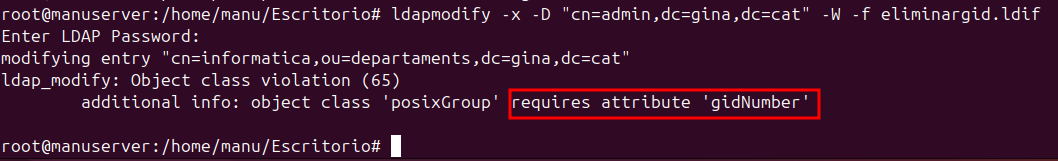

No el podem eliminar ja que possixGroup necessita obligatoriament aquest atribut.

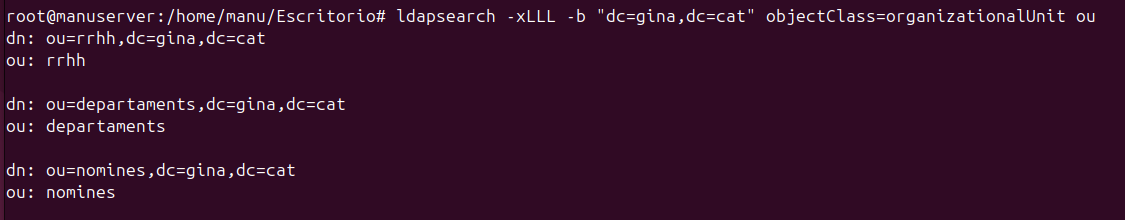

Hi han 3 UOs.

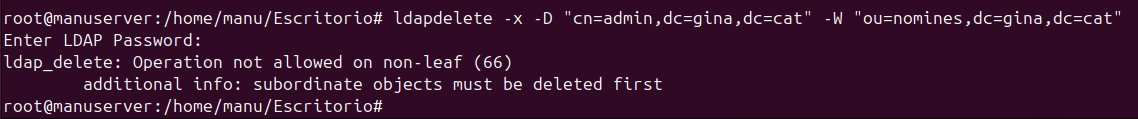

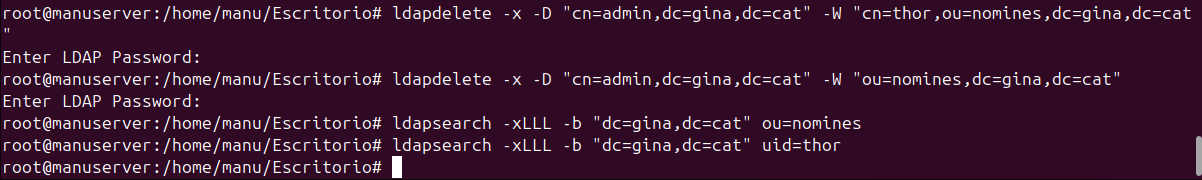

Com volem eliminar aquesta uo, pero no es pot, tal i com es veu, a causa dels usuaris que hi han afegits, eliminem aquests usuaris i tornem a provar.

Ara ja no ens apareix ni l’usuari ni el grup.

Administració té la gid 1002.

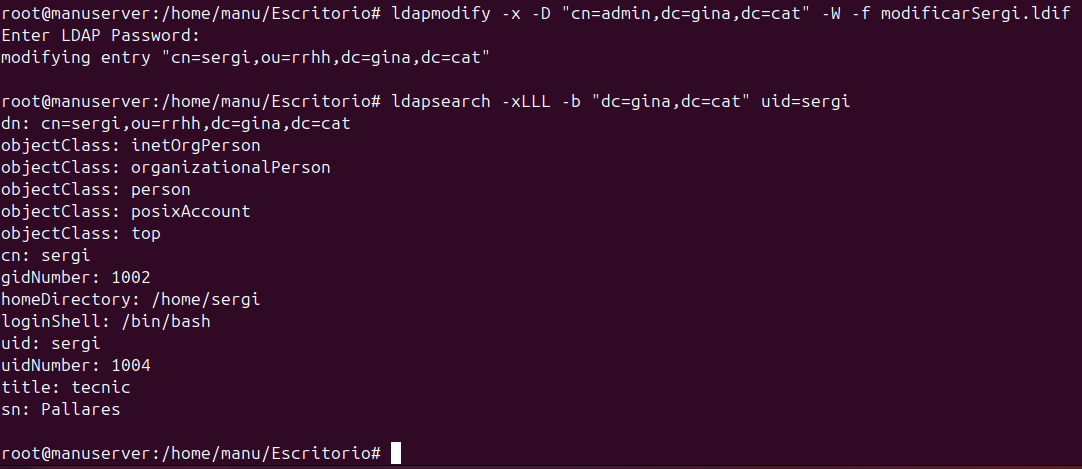

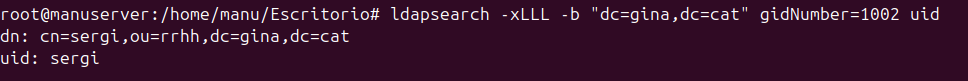

Només està l’usuari Sergi.

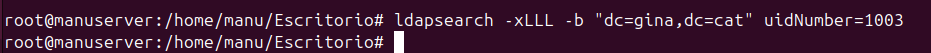

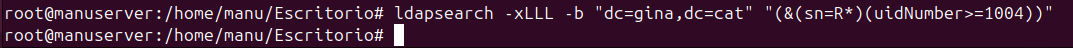

No hi ha cap en aquest uidNumber.

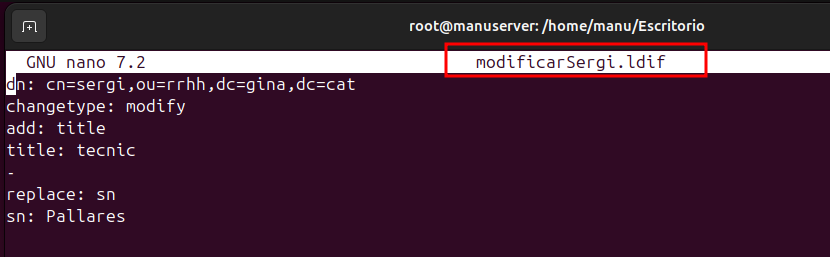

En aquest cas no ens apareix res, ja que en l’apartat 6 hem modificat el sn de Reus a Pallares i els altres dos tenen un uidNumber menor de 1003.

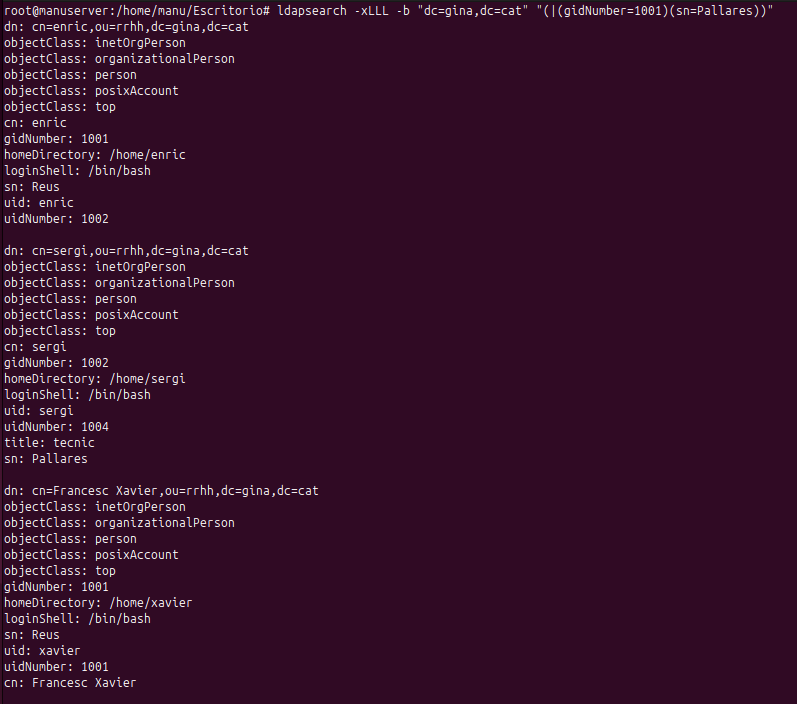

El gidNumber de informàtica és 1001.

Ens apareix 3 en total, 2 del grup informàtica i 1 que el seu cognom és Pallares.